赤豹終端安全:PowerShell腳本攻擊的防御之道

2024-06-20?來源:安全資訊

由于PowerShell腳本能夠執行各種系統管理和自動化任務,持續受到攻擊者的青睞。據赤豹反病毒實驗實全球數據觀測:PowerShell攻擊腳本占windows惡意代碼數量高達20%以上。 不僅如此,在

由于PowerShell腳本能夠執行各種系統管理和自動化任務,持續受到攻擊者的青睞。據赤豹反病毒實驗實全球數據觀測:PowerShell攻擊腳本占windows惡意代碼數量高達20%以上。

不僅如此,在ChatGPT等人工智能系統的幫助下,網絡攻擊者還可以快速創建PowerShell攻擊腳本,預計會進一步加劇PowerShell腳本攻擊的泛濫。

不僅如此,在ChatGPT等人工智能系統的幫助下,網絡攻擊者還可以快速創建PowerShell攻擊腳本,預計會進一步加劇PowerShell腳本攻擊的泛濫。

場景一 <<<<

利用PowerShell腳本遠程執行代碼(RCE):

攻擊者利用PowerShell腳本執行遠程命令,從而在受害終端上執行惡意代碼。這種攻擊方式常用于下載和執行后門程序、勒索軟件等惡意軟件。

場景二 <<<<

利用PowerShell腳本竊取信息:

攻擊者使用PowerShell命令與其C2服務器通信,可以被用來竊取系統中的敏感信息,包括用戶憑據、瀏覽器歷史記錄、存儲的密碼等敏感數據。

場景三 <<<<

利用PowerShell腳本修改系統配置:

攻擊者可以利用PowerShell惡意腳本修改系統配置,如修改注冊表、服務設置和安全策略等,以增加后續攻擊的成功率,并且削弱系統的安全性。

場景四 <<<<

利用PowerShell腳本發起拒絕服務攻擊(DoS):

PowerShell惡意腳本可以通過消耗系統資源、發起大規模的網絡請求或執行無限循環等方式,導致系統崩潰或拒絕服務,使系統無法正常運行或提供服務。

場景五 <<<<

利用PowerShell腳本進行橫向移動:

一些PowerShell惡意腳本具有自我復制和傳播的能力,攻擊者可以使用PowerShell 腳本在受感染的網絡中橫向移動,從而獲得對其他系統和資源的訪問權限,造成更大范圍的損害。

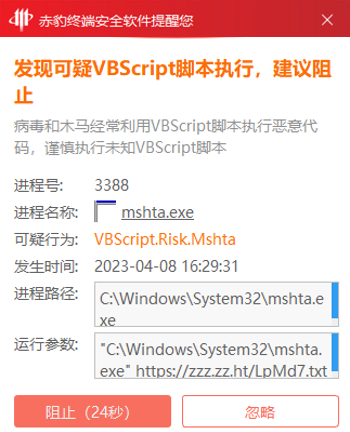

赤豹終端安全管理系統(簡稱赤豹EDR)集成了江民公司獨創的腳本防御引擎,能夠有效檢測系統內PowerShell腳本的運行行為,阻止惡意腳本的運行。

赤豹EDR腳本檢測防御引擎 主要包括下面幾個技術:

赤豹EDR腳本檢測防御引擎 主要包括下面幾個技術:

>> 技術①:系統行為分析

通過監視系統的行為模式來檢測潛在的PowerShell腳本型攻擊。通過自學習技術創建正常系統行為的基線,持續監測進程行為、文件系統活動、注冊表修改等系統行為,檢測是否存在與系統行為基線的任何偏差,識別可能存在的腳本型攻擊。

>> 技術②:人工智能檢測

江民通過對大量惡意PowerShell腳本來進行訓練和驗證,訓練深度學習模型檢測惡意PowerShell腳本。腳本防御引擎集成了PowerShell人工智能檢測模型,來檢測PowerShell攻擊活動。

>> 技術③:進程層級關系檢測

通過判定PowerShell啟動時的進程層級關系,建立進程關系樹,檢測PowerShell的上級父進程是否為惡意進程或者非正常系統進程,實現對惡意PowerShell的檢測。

>> 技術④:安全訪問控制

系統安全訪問控制策略控制,限制對PowerShell的使用和執行權限,只允許經過授權的用戶執行PowerShell命令或者僅授權受信任發布者簽名的腳本,并限制其訪問系統資源的范圍。

>> 技術⑤:異常命令檢測

實時進行異常命令執行檢測,及時發現和阻止系統中出現的異常命令執行行為,防止惡意活動的進一步擴散。

>> 技術⑥:網絡傳播與阻斷

監視系統網絡流量數據,包括檢測惡意腳本的下載、傳播和執行等,阻止惡意腳本的傳播。

赤豹EDR將與時俱進,不斷提升對PowerShell等惡意腳本的檢測對抗能力,深化終端防護技術,為用戶針對腳本類型攻擊提供強有力的防護屏障!

赤豹EDR將與時俱進,不斷提升對PowerShell等惡意腳本的檢測對抗能力,深化終端防護技術,為用戶針對腳本類型攻擊提供強有力的防護屏障!

江民赤豹終端安全團隊專注于終端安全攻防技術研究和產品研發,開發了包括赤豹終端安全軟件、江民網絡版殺毒軟件、赤豹防勒索系統、赤豹終端安全管理系統、赤豹終端安全檢測與響應系統等多款終端安全產品。江民赤豹終端安全團隊持續聚焦終端高級威脅防護和攻防對抗,可以幫助客戶建立面向已知和未知威脅防護以及統一管控、高效運維的新一代終端安全立體防護體系。

場景一 <<<<

利用PowerShell腳本遠程執行代碼(RCE):

攻擊者利用PowerShell腳本執行遠程命令,從而在受害終端上執行惡意代碼。這種攻擊方式常用于下載和執行后門程序、勒索軟件等惡意軟件。

場景二 <<<<

利用PowerShell腳本竊取信息:

攻擊者使用PowerShell命令與其C2服務器通信,可以被用來竊取系統中的敏感信息,包括用戶憑據、瀏覽器歷史記錄、存儲的密碼等敏感數據。

場景三 <<<<

利用PowerShell腳本修改系統配置:

攻擊者可以利用PowerShell惡意腳本修改系統配置,如修改注冊表、服務設置和安全策略等,以增加后續攻擊的成功率,并且削弱系統的安全性。

場景四 <<<<

利用PowerShell腳本發起拒絕服務攻擊(DoS):

PowerShell惡意腳本可以通過消耗系統資源、發起大規模的網絡請求或執行無限循環等方式,導致系統崩潰或拒絕服務,使系統無法正常運行或提供服務。

場景五 <<<<

利用PowerShell腳本進行橫向移動:

一些PowerShell惡意腳本具有自我復制和傳播的能力,攻擊者可以使用PowerShell 腳本在受感染的網絡中橫向移動,從而獲得對其他系統和資源的訪問權限,造成更大范圍的損害。

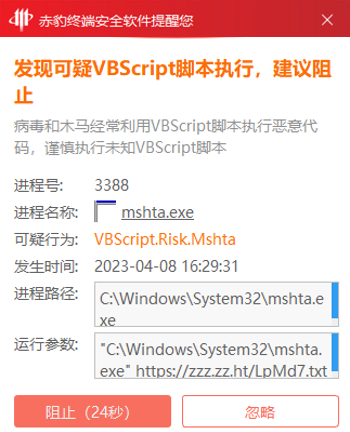

赤豹終端安全管理系統(簡稱赤豹EDR)集成了江民公司獨創的腳本防御引擎,能夠有效檢測系統內PowerShell腳本的運行行為,阻止惡意腳本的運行。

>> 技術①:系統行為分析

通過監視系統的行為模式來檢測潛在的PowerShell腳本型攻擊。通過自學習技術創建正常系統行為的基線,持續監測進程行為、文件系統活動、注冊表修改等系統行為,檢測是否存在與系統行為基線的任何偏差,識別可能存在的腳本型攻擊。

>> 技術②:人工智能檢測

江民通過對大量惡意PowerShell腳本來進行訓練和驗證,訓練深度學習模型檢測惡意PowerShell腳本。腳本防御引擎集成了PowerShell人工智能檢測模型,來檢測PowerShell攻擊活動。

>> 技術③:進程層級關系檢測

通過判定PowerShell啟動時的進程層級關系,建立進程關系樹,檢測PowerShell的上級父進程是否為惡意進程或者非正常系統進程,實現對惡意PowerShell的檢測。

>> 技術④:安全訪問控制

系統安全訪問控制策略控制,限制對PowerShell的使用和執行權限,只允許經過授權的用戶執行PowerShell命令或者僅授權受信任發布者簽名的腳本,并限制其訪問系統資源的范圍。

>> 技術⑤:異常命令檢測

實時進行異常命令執行檢測,及時發現和阻止系統中出現的異常命令執行行為,防止惡意活動的進一步擴散。

>> 技術⑥:網絡傳播與阻斷

監視系統網絡流量數據,包括檢測惡意腳本的下載、傳播和執行等,阻止惡意腳本的傳播。

江民赤豹終端安全團隊專注于終端安全攻防技術研究和產品研發,開發了包括赤豹終端安全軟件、江民網絡版殺毒軟件、赤豹防勒索系統、赤豹終端安全管理系統、赤豹終端安全檢測與響應系統等多款終端安全產品。江民赤豹終端安全團隊持續聚焦終端高級威脅防護和攻防對抗,可以幫助客戶建立面向已知和未知威脅防護以及統一管控、高效運維的新一代終端安全立體防護體系。