病毒名稱: Trojan.WannaCry.i

病毒類型: 木馬|后門

殼信息: 無殼,此病毒沒有加殼行為

傳播方式:主機系統(tǒng)漏洞利用傳播

影響系統(tǒng): Windows XP, Windows Server 2003/x,Windows vista,Windows 7,Windows 8等 沒有安裝MS-17-010補丁的Windows系統(tǒng)

病毒介紹:

近日全球多家組織遭到了一次嚴(yán)重的勒索軟件攻擊,西班牙的Telefonica、英國的國民保健署、以及美國的FedEx等組織紛紛中招。此次攻擊的惡意軟件是一種名為“WannaCry”的勒索軟件變種。

該惡意軟件會掃描電腦上的TCP 445端口(Server Message Block/SMB),以類似于蠕蟲病毒的方式傳播,攻擊主機并加密主機上存儲的文件,然后要求以比特幣的形式支付贖金。此外,WannaCry樣本使用了DOUBLEPULSAR,這是一個由來已久的后門程序,通常被用于在以前被感染的系統(tǒng)上訪問和執(zhí)行代碼。這一后門程序允許在系統(tǒng)上安裝和激活惡意軟件等其他軟件。它通常在惡意軟件成功利用SMB漏洞后被植入,后者已在Microsoft安全公告MS17-010中被修復(fù)。

WannaCry并不僅僅是利用與這一攻擊框架相關(guān)的ETERNALBLUE(永恒之藍(lán))模塊,根據(jù)動態(tài)特征不同還可分ETERNALROMANCE(永恒羅曼史)和ETERNALCHAMPION(永恒冠軍)兩種漏洞溢出模塊可能被利用,它還會掃描可訪問的服務(wù)器,檢測是否存在DOUBLEPULSAR后門程序。如果發(fā)現(xiàn)有主機被植入了這一后門程序,它會利用現(xiàn)有的后門程序功能,并使用它來通過WannaCry感染系統(tǒng)。如果系統(tǒng)此前未被感染和植入DOUBLEPULSAR,該惡意軟件將使用ETERNALBLUE嘗試?yán)肧MB漏洞。這就造成了近期在互聯(lián)網(wǎng)上爆發(fā)的大規(guī)模勒索蠕蟲病毒的事件。

病毒危害:

1. 主要針對文檔、圖片、視頻、音頻文件進(jìn)行加密,以此來勒索用戶付費解密。

2. 破壞操作系統(tǒng)還原功能設(shè)置,使操作系統(tǒng)還原功能失效。

3. 病毒本身會結(jié)束操作系統(tǒng)部分系統(tǒng)工具,使用戶無法及時阻止病毒運行。

文件系統(tǒng)變化:

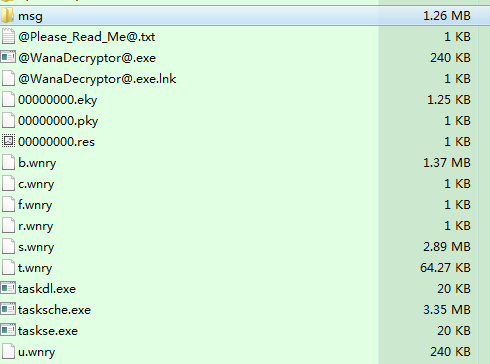

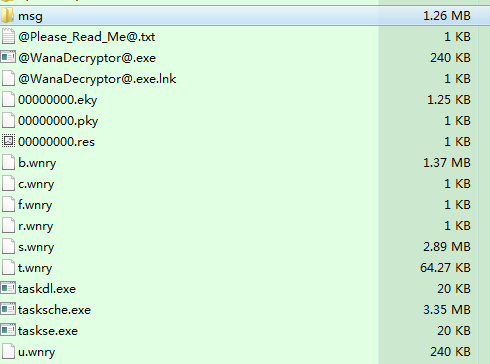

新增病毒文件:(包含加密、解密、提權(quán)、密鑰等病毒相關(guān)加載模塊)

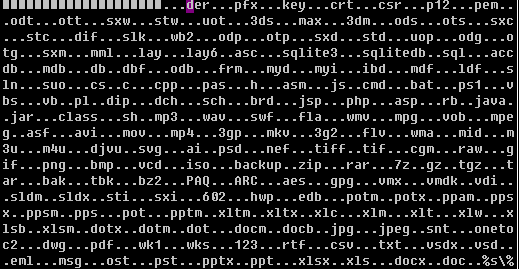

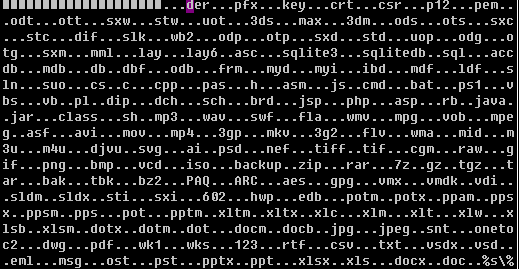

被感染主機會遍歷磁盤目錄,加密以下類型的文件,修改后綴名為.WNCRY

注冊表變化:

創(chuàng)建注冊表項:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\mssecsvc2.0

修改注冊表值:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\mssecsvc2.0\Start Start 值: 0x00000002(2)

修改注冊表值:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\mssecsvc2.0\ImagePath

ImagePath 值: C:\Documents and Settings\Administrator\桌面\sample -m security

網(wǎng)絡(luò)癥狀:

1、病毒會訪問以下網(wǎng)址:http://www.iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com

如果病毒訪問成功,病毒直接退出,病毒主體不在主機運行,不發(fā)作。如果訪問失敗,病毒開始運行,對主機文件進(jìn)行加密,破壞用戶文件。

2、利用TCP 445端口(Server Message Block/SMB)進(jìn)行病毒傳播

隨機生成IP,并利用漏洞攻擊其它未感染主機,惡性傳播。

-> [55.228.189.198 : 445 (microsoft-ds)]

-> [52.166.248.116 : 445 (microsoft-ds)]

-> [201.110.157.85 : 445 (microsoft-ds)]

-> [116.153.193.137 : 445 (microsoft-ds)]

-> [114.110.132.72 : 445 (microsoft-ds)]

-> [137.191.174.152 : 445 (microsoft-ds)]

-> [80.237.60.1 : 445 (microsoft-ds)]

-> [153.75.110.68 : 445 (microsoft-ds)]

... ...

病毒主要行為:

1、初始文件sample.exe會釋放并執(zhí)行tasksche.exe文件,然后鏈接網(wǎng)絡(luò)http://www.iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com 。

2、如果鏈接成功,病毒不發(fā)作。如果鏈接不成功,創(chuàng)建mssecsvc2.0服務(wù)并設(shè)置自啟動,病毒開始運行發(fā)作。判斷參數(shù)是否小于2,以兩種方式執(zhí)行mssecsvc.exe文件。再次執(zhí)行會檢查被感染電腦的IP地址,并嘗試聯(lián)接到相同子網(wǎng)內(nèi)每個IP地址的TCP 445端口,進(jìn)行漏洞攻擊。

3、流程一:

a、創(chuàng)建服務(wù),服務(wù)名稱: mssecsvc2.0,參數(shù)為當(dāng)前程序路徑 –m security。

b、獲取kernel32.dll地址,定位調(diào)用函數(shù)地址。

c、查找資源,釋放樣本的加密模塊,拼接字符串為釋放路徑,createfile并啟動程序。

4、流程二:

a、啟動服務(wù)進(jìn)入服務(wù)函數(shù),創(chuàng)建線程 執(zhí)行相應(yīng)功能。

b、攻擊線程中構(gòu)造exploit 發(fā)送漏洞利用程序數(shù)據(jù)包。

c、發(fā)送數(shù)據(jù)包,利用漏洞攻擊攻擊隨機生成的IP。

5、加密模塊啟動:

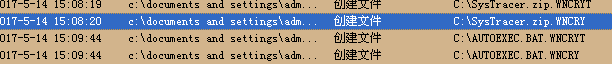

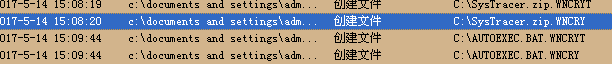

a、復(fù)制自身到C:\ProgramData\dhoodadzaskflip373(文件夾名通過計算機名稱和隨機值計算出來存在差異)目錄下,寫入注冊表信息設(shè)置自啟動項。

b、獲取資源目錄中相關(guān)數(shù)據(jù),釋放其功能模塊到當(dāng)前目錄(包括提權(quán)模塊taskse.exe 、 清空回收站模塊taskdl.exe、解密器程序@WanaDecryptor@),給當(dāng)前目錄下文件設(shè)置隱藏屬性和所有用戶訪問權(quán)限。

c、整個加密過程采用RSA+AES的方式完成,其中RSA加密過程使用了微軟的CryptAPI,AES代碼靜態(tài)編譯到dll。

d、遍歷查找磁盤文件,進(jìn)行文件加密,在每個目錄下創(chuàng)建@WanaDecryptor@.exe。

e、根據(jù)文件后綴名,比較文件類型是否為其中類型,進(jìn)行加密處理。

f、生成WNCRY后綴的加密文件。

6、解密模塊:

解密模塊運行之后會刪除Windows自動備份,無法還原被加密的文件。

彈出被加密勒索的提示界面

樣本詳細(xì)分析報告(見:WannaCrypt詳細(xì)分析報告)

病毒類型: 木馬|后門

殼信息: 無殼,此病毒沒有加殼行為

傳播方式:主機系統(tǒng)漏洞利用傳播

影響系統(tǒng): Windows XP, Windows Server 2003/x,Windows vista,Windows 7,Windows 8等 沒有安裝MS-17-010補丁的Windows系統(tǒng)

病毒介紹:

近日全球多家組織遭到了一次嚴(yán)重的勒索軟件攻擊,西班牙的Telefonica、英國的國民保健署、以及美國的FedEx等組織紛紛中招。此次攻擊的惡意軟件是一種名為“WannaCry”的勒索軟件變種。

該惡意軟件會掃描電腦上的TCP 445端口(Server Message Block/SMB),以類似于蠕蟲病毒的方式傳播,攻擊主機并加密主機上存儲的文件,然后要求以比特幣的形式支付贖金。此外,WannaCry樣本使用了DOUBLEPULSAR,這是一個由來已久的后門程序,通常被用于在以前被感染的系統(tǒng)上訪問和執(zhí)行代碼。這一后門程序允許在系統(tǒng)上安裝和激活惡意軟件等其他軟件。它通常在惡意軟件成功利用SMB漏洞后被植入,后者已在Microsoft安全公告MS17-010中被修復(fù)。

WannaCry并不僅僅是利用與這一攻擊框架相關(guān)的ETERNALBLUE(永恒之藍(lán))模塊,根據(jù)動態(tài)特征不同還可分ETERNALROMANCE(永恒羅曼史)和ETERNALCHAMPION(永恒冠軍)兩種漏洞溢出模塊可能被利用,它還會掃描可訪問的服務(wù)器,檢測是否存在DOUBLEPULSAR后門程序。如果發(fā)現(xiàn)有主機被植入了這一后門程序,它會利用現(xiàn)有的后門程序功能,并使用它來通過WannaCry感染系統(tǒng)。如果系統(tǒng)此前未被感染和植入DOUBLEPULSAR,該惡意軟件將使用ETERNALBLUE嘗試?yán)肧MB漏洞。這就造成了近期在互聯(lián)網(wǎng)上爆發(fā)的大規(guī)模勒索蠕蟲病毒的事件。

病毒危害:

1. 主要針對文檔、圖片、視頻、音頻文件進(jìn)行加密,以此來勒索用戶付費解密。

2. 破壞操作系統(tǒng)還原功能設(shè)置,使操作系統(tǒng)還原功能失效。

3. 病毒本身會結(jié)束操作系統(tǒng)部分系統(tǒng)工具,使用戶無法及時阻止病毒運行。

文件系統(tǒng)變化:

新增病毒文件:(包含加密、解密、提權(quán)、密鑰等病毒相關(guān)加載模塊)

被感染主機會遍歷磁盤目錄,加密以下類型的文件,修改后綴名為.WNCRY

注冊表變化:

創(chuàng)建注冊表項:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\mssecsvc2.0

修改注冊表值:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\mssecsvc2.0\Start Start 值: 0x00000002(2)

修改注冊表值:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\mssecsvc2.0\ImagePath

ImagePath 值: C:\Documents and Settings\Administrator\桌面\sample -m security

網(wǎng)絡(luò)癥狀:

1、病毒會訪問以下網(wǎng)址:http://www.iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com

如果病毒訪問成功,病毒直接退出,病毒主體不在主機運行,不發(fā)作。如果訪問失敗,病毒開始運行,對主機文件進(jìn)行加密,破壞用戶文件。

2、利用TCP 445端口(Server Message Block/SMB)進(jìn)行病毒傳播

隨機生成IP,并利用漏洞攻擊其它未感染主機,惡性傳播。

-> [55.228.189.198 : 445 (microsoft-ds)]

-> [52.166.248.116 : 445 (microsoft-ds)]

-> [201.110.157.85 : 445 (microsoft-ds)]

-> [116.153.193.137 : 445 (microsoft-ds)]

-> [114.110.132.72 : 445 (microsoft-ds)]

-> [137.191.174.152 : 445 (microsoft-ds)]

-> [80.237.60.1 : 445 (microsoft-ds)]

-> [153.75.110.68 : 445 (microsoft-ds)]

... ...

病毒主要行為:

1、初始文件sample.exe會釋放并執(zhí)行tasksche.exe文件,然后鏈接網(wǎng)絡(luò)http://www.iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com 。

2、如果鏈接成功,病毒不發(fā)作。如果鏈接不成功,創(chuàng)建mssecsvc2.0服務(wù)并設(shè)置自啟動,病毒開始運行發(fā)作。判斷參數(shù)是否小于2,以兩種方式執(zhí)行mssecsvc.exe文件。再次執(zhí)行會檢查被感染電腦的IP地址,并嘗試聯(lián)接到相同子網(wǎng)內(nèi)每個IP地址的TCP 445端口,進(jìn)行漏洞攻擊。

3、流程一:

a、創(chuàng)建服務(wù),服務(wù)名稱: mssecsvc2.0,參數(shù)為當(dāng)前程序路徑 –m security。

b、獲取kernel32.dll地址,定位調(diào)用函數(shù)地址。

c、查找資源,釋放樣本的加密模塊,拼接字符串為釋放路徑,createfile并啟動程序。

4、流程二:

a、啟動服務(wù)進(jìn)入服務(wù)函數(shù),創(chuàng)建線程 執(zhí)行相應(yīng)功能。

b、攻擊線程中構(gòu)造exploit 發(fā)送漏洞利用程序數(shù)據(jù)包。

c、發(fā)送數(shù)據(jù)包,利用漏洞攻擊攻擊隨機生成的IP。

5、加密模塊啟動:

a、復(fù)制自身到C:\ProgramData\dhoodadzaskflip373(文件夾名通過計算機名稱和隨機值計算出來存在差異)目錄下,寫入注冊表信息設(shè)置自啟動項。

b、獲取資源目錄中相關(guān)數(shù)據(jù),釋放其功能模塊到當(dāng)前目錄(包括提權(quán)模塊taskse.exe 、 清空回收站模塊taskdl.exe、解密器程序@WanaDecryptor@),給當(dāng)前目錄下文件設(shè)置隱藏屬性和所有用戶訪問權(quán)限。

c、整個加密過程采用RSA+AES的方式完成,其中RSA加密過程使用了微軟的CryptAPI,AES代碼靜態(tài)編譯到dll。

d、遍歷查找磁盤文件,進(jìn)行文件加密,在每個目錄下創(chuàng)建@WanaDecryptor@.exe。

e、根據(jù)文件后綴名,比較文件類型是否為其中類型,進(jìn)行加密處理。

f、生成WNCRY后綴的加密文件。

6、解密模塊:

解密模塊運行之后會刪除Windows自動備份,無法還原被加密的文件。

彈出被加密勒索的提示界面

樣本詳細(xì)分析報告(見:WannaCrypt詳細(xì)分析報告)